Menlo Security wurde im GigaOm Radar für ZTNA als Leader und Outperformer ausgezeichnet

Erfahren Sie, warum

Die Gewährung des Anwendungszugriffs für die wachsende Zahl von BYOD- und Drittanbieter-Belegschaft erzwingt einen doppelten Kompromiss: hohes Sicherheitsrisiko und operative Probleme. Nicht verwaltete Endpunkte führen Malware, Exfiltration und laterale Bewegung ein, ohne Sichtbarkeit in die Benutzeraktivität zu gewähren. Für die IT bedeutet dies, eine fragmentierte Menge an Sicherheitstools mit unterschiedlichen Verwaltungsschnittstellen zu verwalten, was zu betrieblicher Belastung und einer schlechten Benutzererfahrung führt.

Das Risiko, Anwendungen auf nicht verwalteten und BYOD-Geräten zuzulassen, ist aus IT- und Sicherheitssicht klar: Es führt zu Malware-Risiko, schafft Sicherheitslücken und macht sensible Daten anfällig für unüberwachten Zugriff. Um Ihre gesamte Belegschaft sicher zu unterstützen, ohne die IT-Managementbelastung zu erhöhen oder die Einhaltung zu gefährden, benötigen Organisationen eine moderne, agentenlose Zugriffslösung, die das Gerät des Nutzers vollständig von der Anwendung und den Daten trennt.

Diese Lösungsübersicht behandelt, wie Organisationen einen sicheren, nahtlosen Zugriff auf Unternehmensanwendungen von nicht verwalteten Geräten aus gewährleisten können. Unverwaltete Geräte, einschließlich solcher, die für Mitarbeiter-BYOD oder Drittanbieter verwendet werden, können Unternehmen einem Risiko aussetzen, da diese Endpunkte nicht der internen Sicherheitssteuerung unterliegen. Zu den Gefahren gehören unbefugter Zugriff, Datenverlust, Malware und mehr.

Menlo Secure Application Access (SAA) bietet Zero-Trust-Zugang zu SaaS- und privaten Webanwendungen, Remote Desktops und sogar älteren Thick-Client-Anwendungen, indem der Browser in einen ZTNA-Client verwandelt wird, ohne dass zusätzliche Agenten oder Clients installiert werden müssen. Diese cloudbasierte Plattform trennt interne Anwendungen physisch von Risiken auf nicht verwalteten Geräten und ermöglicht so einen nahtlosen Zugriff bei gleichzeitiger Integration leistungsstarker Sicherheitskontrollen. Die Lösungen werden ergänzt durch Browser DLP, um Datenverluste zu verhindern, Datei-Sicherheit zur Überprüfung und Steuerung von Uploads und Downloads sowie vollständige forensische Transparenz zur Protokollierung jeder Benutzerinteraktion, wodurch sichergestellt wird, dass die Anwendungsdaten unabhängig vom Zugriffsgerät geschützt bleiben.

Die SAA-Plattform schafft eine schützende Barriere in der Cloud und garantiert, dass kein Anwendungscode oder keine sensiblen Sitzungsdaten jemals auf dem nicht verwalteten Gerät des Nutzers ausgeführt werden. Dadurch wird das Malware-Risiko sofort beseitigt und Angriffe wie Cookie-Diebstahl und Header-Manipulation verhindert.

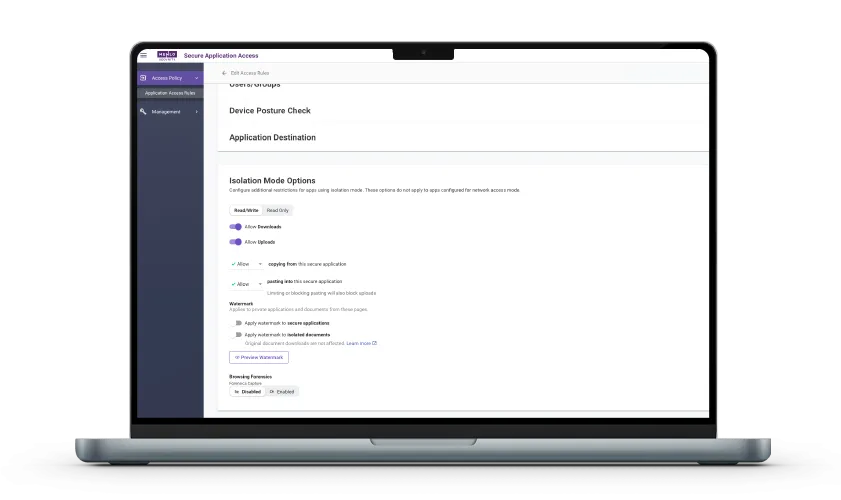

Setzen Sie Zero-Trust-Richtlinien auf der Anwendungsebene durch, nicht auf der Netzwerkebene. Nutzen Sie Menlo Secure Storage, um sicherzustellen, dass Dateien sicher in der Cloud abgerufen werden, und nutzen Sie fortschrittliche Steuerungen wie Watermarking und Kopier-/Einfügungsbeschränkungen, um unbefugten Datenverlust (DLP) auf allen Geräten zu verhindern.

Verschaffen Sie sich einen vollständigen Einblick in jede Benutzeraktion auf Anwendungsebene und ermöglichen Sie so tiefgreifende forensische Untersuchungen und vereinfachte Compliance-Audits. Dadurch werden die blinden Flecken des verschlüsselten Datenverkehrs beseitigt, sodass Sicherheitsteams genau sehen können, worauf der Nutzer zugegriffen hat und ob es sich um sensible Daten handelt.

Menlo SAA verwandelt nicht verwaltete Geräte von einem Sicherheitsrisiko in eine einfache, flexible Realität. Durch die Implementierung von Zero Trust auf Anwendungsebene erhält Ihr Unternehmen die Steuerung, die erforderlich ist, um den Geschäftsbetrieb zu beschleunigen und gleichzeitig Endpunktbedrohungen abzuwehren, und das alles, ohne dass ein Agent erforderlich ist.

Menlo SAA gewährleistet, dass Ihre Anwendungen und Daten vor den Risiken nicht verwalteter und BYOD-Endpunkte geschützt sind. Durch die Schaffung einer sicheren Barriere, die Anwendungen vom Gerät trennt, können Sicherheits- und IT-Teams darauf vertrauen, dass das Unternehmensnetzwerk und sensible Anwendungen vor Zero-Day-Bedrohungen, ausweichender Ransomware und Malware geschützt sind, die auf einem nicht verwalteten Gerät vorhanden sein könnten. Darüber hinaus sorgen Browser-DLP-Steuerungen dafür, dass sensible Daten niemals lokal gespeichert werden, wodurch das Risiko von Exfiltration oder Datenschutzverletzungen von nicht verwalteten Endpunkten praktisch eliminiert wird.

Das clientlose und cloudnative Bereitstellungsmodell ermöglicht es IT-Teams, den Zero Trust-Zugriff auf beliebige nicht verwaltete Geräte (BYOD, Laptops von Vertragspartnern usw.) auszudehnen und eliminiert so die Notwendigkeit komplexer, ressourcenintensiver Aufgaben wie die Installation, Verwaltung und Fehlerbehebung von VPN-Clients, VDI-Software, die Installation eines neuen Browsers oder von Zertifikaten auf persönlichen Geräten. Dies vereinfacht den Onboarding-/Offboarding-Prozess erheblich und reduziert Helpdesk-Tickets im Zusammenhang mit Fernzugriff und Kundenkonfiguration.

Für Endnutzer bietet Menlo SAA sicheren Zugriff auf notwendige Anwendungen über ihren vertrauten, nativen Browser, ohne dass sie beliebige Firmensoftware oder Clients auf ihrem privaten Gerät installieren müssen. Dies ermöglicht eine native, leistungsstarke Erfahrung, sodass Anwender auf jedem Gerät und überall produktiv bleiben können, ohne die Reibungsverluste, Langsamkeiten oder Datenschutzbedenken, die typischerweise mit Altlast-Fernzugriffstools wie VPNs oder VDI verbunden sind.

Im Gegensatz zu Lösungen, die sich auf Agenten oder Netzwerktunneling verlassen, bieten die unten beschriebenen Funktionen die Grundlage für den Zero-Trust-Zugriff von nicht verwalteten Geräten. Dadurch wird der Endpunkt als Bedrohungsvektor eliminiert und eine kompromisslose Datensteuerung und -transparenz sichergestellt.

Optimieren Sie die IT-Abläufe und beseitigen Sie Reibungsverluste für die Benutzer. Da Menlo Secure Application Access vollständig agentenlos und cloudbasiert ist, ermöglicht es Ihrer gesamten Belegschaft, einschließlich BYOD-Nutzern und Drittanbieter-Vertragspartnern, über jeden Standard-Browser sofort sicheren Zugriff auf jeden Anwendungstyp zu erhalten. Durch diese Umstellung entfallen die hohen Kosten und die Komplexität, die mit dem Kauf, dem Patchen und der Wartung von Altlast-Clientsoftware verbunden sind.

Benutzer können jetzt Altlast-Apps zusammen mit modernen SaaS-Tools im selben Browser starten. Es besteht keine Notwendigkeit für verwaltete Laptops oder komplexe VDI-Anmeldungen. Optimieren Sie die IT-Abläufe und beseitigen Sie Reibungsverluste für die Benutzer. Da Menlo Secure Application Access vollständig agentenlos und cloudbasiert ist, ermöglicht es Ihrer gesamten Belegschaft, einschließlich BYOD-Nutzern und Drittanbieter-Vertragspartnern, über jeden beliebigen Browser sofort sicheren Zugriff auf jeden Anwendungstyp zu erhalten. Durch diese Umstellung entfallen die hohen Kosten und die Komplexität, die mit dem Kauf, dem Patchen und der Wartung von Altlast-Clientsoftware verbunden sind.

Diese Funktion gewährleistet eine vollständige Trennung zwischen dem Endgerät des Benutzers und der Unternehmensanwendung. Jede Sitzung wird vollständig in der Menlo Cloud ausgeführt, sodass kein Anwendungscode und keine Daten jemals den Endpunkt erreichen. Dadurch wird die externe Angriffsfläche sofort beseitigt und das Risiko einer lateralen Bewegung blockiert. Im Gegensatz dazu werden Browser lokal installiert, was bedeutet, dass der Anwendungscode nativ auf dem Endgerät ausgeführt wird, wodurch dieses anfällig für Exploits wird. Darüber hinaus werden die Netzwerk-Trennfunktionen auf Altlast-Thick-Client-Anwendungen ausgeweitet, sodass Benutzer über den Browser auf jedem BYOD-Gerät sicher auf diese Anwendungen zugreifen können.

Menlo SAA setzt echte Zero Trust-Prinzipien durch, indem die Echtzeitsicherheit jedes Geräts vor und während einer Sitzung validiert wird. Unser dynamischer Status-Check überprüft wesentliche Faktoren wie Betriebssystem-Patchlevel, Firewall-Status und Festplattenverschlüsselung. Im Falle eines Geräteausfalls wird der Zugriff sofort eingeschränkt oder begrenzt, um sicherzustellen, dass Ihre Unternehmensanwendungen niemals von einem kompromittierten oder nicht konformen Endpunkt aus aufgerufen werden. Darüber hinaus ermöglicht die nahtlose Integration mit Google Chrome Enterprise granulare Posture-Prüfungen, ohne dass Nutzer zusätzliche Software installieren müssen, was besonders für verwaltete Geräte, BYOD-Nutzer und Vertragspartner mit eigenen Geräten hilfreich ist.

Diese Funktion geht über den einfachen Netzwerkzugriff hinaus und ermöglicht die Durchsetzung detaillierter Richtlinien auf der Grundlage von Benutzeridentität, Gruppe, geografischem Standort oder Quell-IP. Dadurch wird sichergestellt, dass jedem Benutzer nur der absolut minimale Zugriff „pro Anfrage“ gewährt wird, wodurch der umfassende Netzwerkzugriff veralteter Systeme verhindert wird. Darüber hinaus können Sie Sicherheitssteuerungen anwenden, darunter Watermarking, Upload-/Download-Limits und Kopier-/Einfügebeschränkungen, um sensible Daten auch auf nicht verwalteten Endpunkten zu schützen.

Im Gegensatz zu Altlast-Zugriffstools, die keine Datenkontrolle mehr bieten, sobald die Sitzung eingerichtet ist, schützt diese Funktion Ihre sensiblen Daten durch mehrere Verteidigungsebenen. Unternehmen können Steuerungen wie Watermarking, Upload-/Download-Limits und Beschränkungen beim Kopieren/Einfügen durchsetzen, um Datenverluste zu verhindern, selbst auf nicht verwalteten Endgeräten. Außerdem können Nutzer, anstatt Dateien herunterzuladen, auf Dateien zugreifen und diese innerhalb der sicheren Menlo-Cloud-Umgebung ansehen. Funktionen wie Watermarking und Kopieren/Einfügen-Prävention gelten auch für Altlast-Windows-Anwendungen, ohne dass ein Client erforderlich ist.

Beseitigen Sie die Sicherheitslücken, die dem verschlüsselten Altlast-Zugriffsverkehr innewohnen. Durch die Erfassung eines vollständigen forensischen Browsing-Datensatzes jeder Sitzung erhalten Unternehmen vollen Einblick in die Benutzeraktivität, selbst auf nicht verwalteten Geräten. Diese detaillierte, kontextbezogene Protokollierung ermöglicht es der Sicherheits- und IT-Abteilung, schnelle Untersuchungen durchzuführen, und vereinfacht die Prüfung und Einhaltung von Vorschriften.

Antworten auf die brennenden Fragen in Ihrem Kopf.

Nicht verwaltete Geräte (BYOD oder Laptops von Vertragspartnern) verfügen oft nicht über die gleichen Sicherheitskontrollen wie verwaltete Geräte und können durch persönliches Surfen mit Malware infiziert werden. Altlast-Zugriffsmethoden wie VPNs gewähren vollständigen Netzwerkzugriff, wodurch jede Bedrohung auf dem unverwalteten Gerät seitlich in Ihr Netzwerk und Ihre Anwendungen eindringen kann.

Ja, für browserbasierte Anwendungen. Der Zugriff erfolgt über:

Ein Browserportal: Nutzer navigieren einfach zu einer sicheren URL, authentifizieren sich über Ihren Identitätsanbieter (Identity Provider, IdP) und sehen ein Dashboard nur mit den Anwendungen, die sie verwenden dürfen.

Eine Browser-Erweiterung: Eine leichte Erweiterung Ihres bestehenden Browsers (Chrome, Edge) bietet die sichere Verbindung.

Auf dem nicht verwalteten Endpunkt muss keine umfangreiche Client-Software installiert, verwaltet oder Fehler behoben werden, was die Bereitstellung für Vertragspartner und BYOD-Nutzer reibungslos gestaltet.

Ja. Menlo SAA bietet Zugang zu allen Arten von Anwendungen.

Ja, mit Menlo Browsing Forensics. Diese Funktion bietet einen granularen, unterbrechungsfreien Einblick in alle sicheren Anwendungssitzungen. Für Hochrisiko-Benutzer können Sie die Sitzung aufzeichnen, wobei Bildschirmfotos und Benutzereingaben (z. B. Tastatureingaben) für Audit, Compliance und Incident Response erfasst werden. Dadurch wird sichergestellt, dass Ihre Sicherheits- und Compliance-Teams über den notwendigen Kontext für Hochrisiko-Zugriffe verfügen.

Da Menlo SAA direkt mit Ihrem Identitätsanbieter (IdP) integriert ist und cloudbasiert verwaltet wird, erfordert die Bereitstellung, Anpassung oder der Entzug des Zugriffs nur wenige Klicks in der zentralen Verwaltungskonsole. Es sind keine Infrastrukturänderungen erforderlich, was den Prozess für das Onboarding/Offboarding von Drittanbietern sofort und hocheffizient macht.

Menlo unterscheidet sich von lokalen und cloudbasierten Netzwerksicherheits-Tools, die sich auf Signaturen bekannter Bedrohungen verlassen, oder von Systemen, die ausschließlich auf netzwerkbasierter Telemetrie beruhen und unbekannte Phishing-Bedrohungen und andere ausweichende Techniken nicht erkennen können. Stattdessen bietet Menlo Security einen einfach zu implementierenden, cloudbasierten Browsersicherheitsdienst an, der jeden beliebigen Browser überall auf der Welt unterstützt.

Menlo Security bietet einen agentenlosen DLP-Durchsetzungspunkt für alle nicht verwalteten Geräte. Anstatt Software auf dem privaten Gerät zu installieren (was riskant und komplex ist), setzt die Menlo Cloud Browser-DLP mit granularer, Browser-zentrierter Steuerung durch, wie das Blockieren von Kopieren/Einfügen und das Einschränken von Datei-Uploads/Downloads, direkt auf den sensiblen Datenfluss. Menlo erreicht dies, ohne jemals dem nicht verwalteten lokalen Endpunkt zu vertrauen oder mit ihm zu interagieren, und bietet so sofortige Prävention von Datenlecks.

Die Sicherheit von BYOD (Bring Your Own Device) ist anspruchsvoller, da diese nicht verwalteten Geräte in der Regel keine organisatorischen Datenschutz-Steuerungen und keine vorgeschriebene Malware-Prävention aufweisen. Menlo begegnet diesem Problem durch die schnelle und einfache Erweiterung des Zero Trust Access, ohne dass Clients oder Konfigurationsänderungen auf dem nicht verwalteten Gerät erforderlich sind. Die Menlo Cloud schützt geschäftskritische Anwendungen vor dem Risiko des nicht verwalteten Geräts, und Browser-DLP verhindert Datenverlust, sodass Sicherheit gewährleistet ist, ohne den Endpunkt selbst steuern zu müssen.

Machen Sie sich selbst ein Bild davon, wie Menlo-Produkte den sicheren Zugriff auf Apps ermöglichen, ausgeklügelte Angriffe blockieren und wichtige Einblicke in Browsing-Sitzungen bieten.

Erfahren Sie genau, wie Menlo an Ihre individuellen Sicherheitsherausforderungen angepasst werden kann. Wir bieten eine Live-Demo an, die auf die Ziele Ihres Teams zugeschnitten ist und Ihnen zeigt, wie Sie Ihren Stack sichern und Ihre Nutzer schützen können. Eine wirklich sichere Browsing-Erfahrung ist nur einen Klick entfernt.

Erfahren Sie, warum Organisationen weltweit auf Menlo Security vertrauen, um das Unternehmen zu schützen und sicheren Zugriff auf Anwendungen zu ermöglichen und Angriffe zu verhindern, die herkömmliche Sicherheitstools nicht stoppen können.

Zum Schutz seiner über 67.000 Nutzer ersetzte das in Singapur ansässige Gesundheitstechnologieunternehmen Synapxe seine disruptive, pixelbasierte RBI-Lösung. Sie haben den Menlo Security Enterprise Browser übernommen, der Adaptive Clientless Rendering™ (ACR) und DOM-Spiegelung verwendet, um eine leichte, sichere Ansicht von Websites zu liefern. Dies gewährleistete nahtlose Sicherheit ohne die Leistungseinbußen ihrer vorherigen Lösung.