Die nächste Milliarde Nutzer werden nicht menschlich sein: Menlo Security bringt die branchenweit erste Browser Sicherheitsplattform auf den Markt.

Details

In der Vergangenheit hatten IT-Sicherheits-, Compliance- und Audit-Teams Schwierigkeiten, nach einem potenziellen Sicherheitsvorfall die Browseraktivitäten wieder zusammenzufügen. Sie können beispielsweise nicht erkennen, wie Benutzer und Gruppen mit Anwendungen oder Bedrohungen wie Zero-Day-Phishing oder Ransomware interagieren, und sie können nicht sehen, wie Benutzer auf interne Anwendungen zugreifen. Sie können nicht erkennen, wie Benutzer mit GenAI-Tools interagieren, was die Fehlerbehebung beim Zugriff erschwert. Dies liegt daran, dass herkömmliche Netzwerk-, Sicherheits- und Endpunkt-Tools nicht erkennen können, was innerhalb des Browsers geschieht, und daher:

Wenn Teams Informationen aus Protokollen analysieren oder „Hinweise“ aus unterschiedlichen Tools im Sicherheitsstack zusammenstellen können, ist es häufig bereits zu spät. Server könnten infiziert worden sein, wertvolle Daten könnten offengelegt worden sein, oder ein einzelner erfolgreicher Phishing-Angriff könnte sich zu einer unternehmensweiten Ransomware-Infektion entwickelt haben.

Das Gleiche gilt für Benutzer, die auf interne oder SaaS-Anwendungen zugreifen. Wenn Sie einen unberechtigten Zugriff bemerken, kann es bereits zu spät sein. Ihre Teams benötigen echte Erkenntnisse über das Browsen.

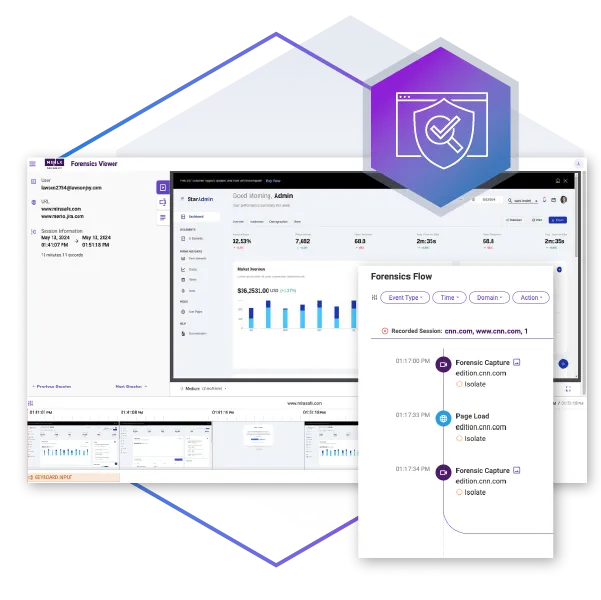

Sicherheits-, IT- und Compliance-Teams bemühen sich seit Jahren darum, genau zu ermitteln, was während der Browsing-Sitzungen geschieht. Von Sicherheitsverletzungen, die mit dem Klicken eines Benutzers auf einen Phishing-Link begannen, bis hin zum Zugriff auf Benutzeranwendungen, der hätte widerrufen werden müssen, gab es bisher keine Möglichkeit, einen eindeutigen Nachweis darüber zu erhalten, was genau im Browser des Benutzers passiert ist. Das endet mit Menlo Browsing Forensics.

Mit Menlo Browsing Forensics erhalten Sie die erforderlichen Details, um sicherzustellen, dass Ihre Daten geschützt sind, Bedrohungen analysiert werden, GenAI-Sicherheitsvorkehrungen funktionieren und Anwendungszugriffsrichtlinien ordnungsgemäß umgesetzt werden. Dabei behalten Sie stets die vollständige Sicherheit und Kontrolle.

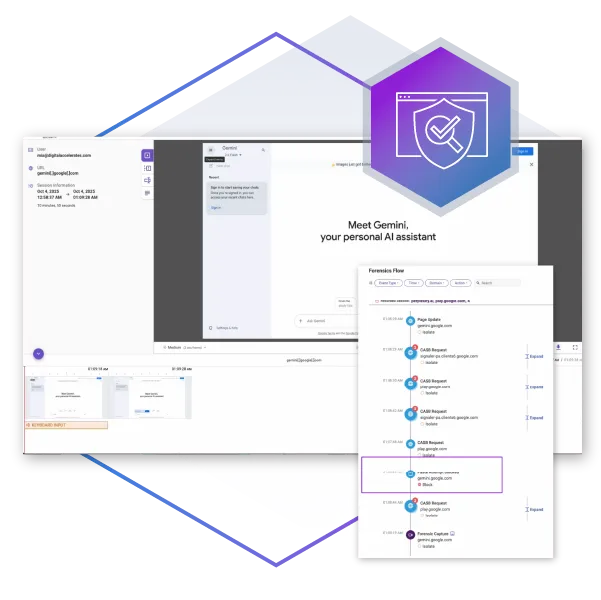

Die GenAI hat eine beeindruckende Produktivität erzielt, jedoch stößt die Regulierung seiner Nutzung auf den „blinden Fleck des Browsers“. Browsing Forensics erleichtert die GenAI-Governance mit einer Sichtbarkeit, die es Ihnen ermöglicht, die Benutzerabsicht zu verstehen. Mit Browsing Forensics haben Sie einen umfassenden Überblick, sodass Sie die Nutzung von Tools sichern und DLP in Echtzeit verhindern können.

Wenn ein Sicherheitsereignis eintritt, ist Zeit von größter Bedeutung. Jede Minute, die Sie mit Untersuchungen verbringen, kann eine potenzielle Offenlegung für Ihr Unternehmen darstellen. Menlo Browsing Forensics liefert die Details nahezu in Echtzeit, sodass Sie sehen können, was die Benutzer getan haben, welche Zugangsdaten sie verwendet haben und sogar die Seitenressourcen. Darüber hinaus können Sie nachvollziehen, wo Angriffe ihren Ursprung hatten, und Sie können mehr über die Techniken der Angreifer erfahren, selbst wenn deren bösartige Websites nicht mehr aktiv sind.

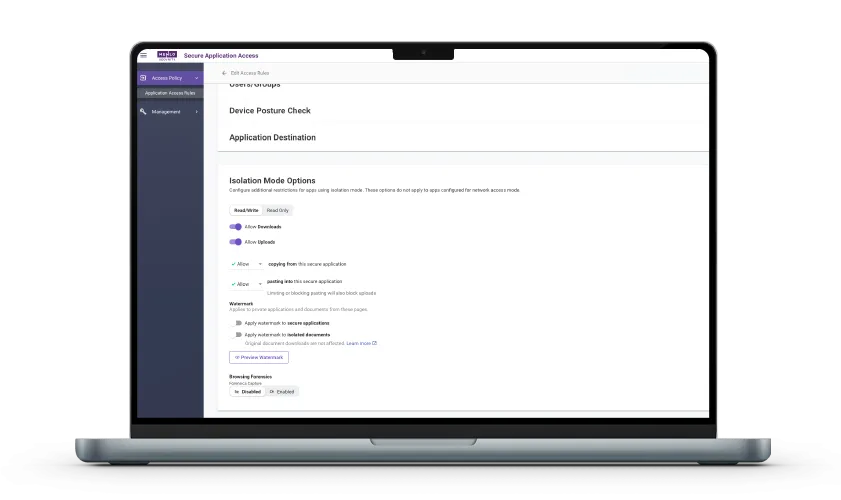

Viele verschiedene Benutzer und Gruppen müssen auf Unternehmensanwendungen und -daten zugreifen. Mit Menlo Secure Application Access können Sie sicherstellen, dass alle, deren Job App-Zugriff erfordert, diesen Zugriff gemäß den für ihre Rolle geeigneten Steuerungen haben. Indem Sie Browsing Forensics hinzufügen, können Sie die Steuerungen tatsächlich in Aktion sehen und schnell reagieren, falls etwas nicht wie erwartet funktioniert. Browsing Forensics ermöglicht auch Einblicke in die Nutzung von GenAI-Tools, wodurch diese einfacher zu kontrollieren sind.

Obwohl Menlo Browsing Forensics detaillierte Ansichten der Benutzersitzungen bereitstellt, behält Menlo keinen Zugriff darauf. Stattdessen werden alle Inhalte direkt an das Speichersystem Ihrer Wahl gesendet, und die Protokolle können nach eigenem Ermessen auf Ihre SIEM- oder SOAR-Plattform übertragen werden.

Durch die Einführung einer cloud-nativen Architektur für den Anwendungszugriff erhalten Organisationen eine bewährte Sicherheitsgarantie und reduzieren gleichzeitig die betriebliche Komplexität und die Kapitalausgaben drastisch.

Browserbasierte Bedrohungen werden immer ausgefeilter und zeigen dynamisches Verhalten, das als stark ausweichend und adaptiv Threat (HEAT) -Attacken bekannt ist. Menlo Browsing Forensics gibt Sicherheitsteams den Einblick, der bisher gefehlt hat. Es bietet vollständigen Einblick in das Benutzerverhalten bei Angriffen (wie Phishing), erfasst eingegebene Zugangsdaten und zeichnet Seiten-Ressourcen auf. Diese Daten ermöglichen es Bedrohungsjägern, die Methoden der Angreifer zu analysieren, auch wenn bösartige Websites offline gegangen sind, und liefern so die Informationen, die für die Reaktion auf Vorfälle und die Einhaltung gesetzlicher Vorschriften erforderlich sind.

Ein durchschnittlicher Cyberangriff, einmal entdeckt, kann Tage oder Wochen dauern, bis er erkannt und eingedämmt ist.

Mit Menlo Browsing Forensics können Sie sehen, was in den ersten Phasen des Angriffs tatsächlich passiert ist, und Sie erhalten wichtige Informationen darüber, was geschützt werden muss und wie stark die Benutzer daran beteiligt waren.

Da der Anwendungszugriff auf den Browser verlagert wird, ist es wichtig, Steuerung und Transparenz zu haben. Menlo Secure Application Access ermöglicht es Ihnen, präzise Regeln festzulegen, und Browsing Forensics deckt tatsächliche Benutzersitzungen auf, um sicherzustellen, dass Richtlinien eingehalten werden. Die Kombination ist in verschiedenen Situationen von unschätzbarem Wert, darunter VPN-Ersatz, VDI-Reduzierung, BYOD-Sicherheit und Zero-Trust-Zugang.

Mit Browsing Forensics können Sie die tatsächlichen Benutzeraktivitäten für alle Benutzer sehen, auch für Drittanbieter und Benutzer mit BYOD. Das bedeutet, dass Sie die Auswirkungen von Richtlinienentscheidungen nahezu in Echtzeit sehen können, so dass es einfach ist, die Zugriffsregeln auf der Grundlage von Fakten anzupassen.

GenAI lebt im Browser, und mit Menlo können Sie es dort absichern. Neben der Einrichtung von Zugriffskontrollen ist es von entscheidender Bedeutung, Benutzersitzungen einsehen zu können, um sicherzustellen, dass die Richtlinien ordnungsgemäß funktionieren. Mit Browsing Forensics können Sie auf einfache Weise die verwendeten GenAI-Tools erkennen, sich einen Überblick über die gesamten Aktivitäten verschaffen, Richtlinien mit Nachweisen anpassen und Audit-Reaktionen auf Beweisen statt auf Vermutungen basieren.

Beobachten Sie, wie Benutzer tatsächlich mit GenAI-Tools arbeiten, einschließlich der Aktionen von Anbietern und Benutzern in Sitzungen. Browsing Forensics kann so konfiguriert werden, dass es bei bestimmten Arten von Datenverkehr, DLP-Verstößen und anderen Ereignissen ausgelöst wird. Auf diese Weise können Sie sicherstellen, dass Benutzer die Richtlinien einhalten und Datenverluste verhindert werden.

Erfahren Sie, warum Organisationen weltweit auf Menlo Security vertrauen, um das Unternehmen zu schützen und sicheren Zugriff auf Anwendungen zu ermöglichen und Angriffe zu verhindern, die herkömmliche Sicherheitstools nicht stoppen können.

Unabhängig davon, ob Sie Richtlinien zur Nutzung von GenAI durchsetzen, einen Sicherheitsvorfall untersuchen oder den Anwendungszugriff von Benutzern überprüfen möchten, mit Browsing Forensics können Sie genau nachvollziehen, was geschehen ist. Die folgenden Funktionen stehen Ihnen zur Verfügung:

Sicherheits- und IT-Teams haben seit langem mit browserbasierten Vorfällen zu kämpfen, wie beispielsweise Phishing-Angriffen, die Ransomware vorausgehen. Dabei wird häufig Zeit mit reaktiven, manuellen Schritten wie der Rekonstruktion von Paketerfassungen, der Durchsicht von SIEM/SOAR-Protokollen und der Befragung von Benutzern verschwendet, die sich nicht an das Ereignis erinnern können. Browsing Forensics eliminiert dieses kostspielige Rätselraten und bietet Sicherheits- und IT-Teams eine zentrale Anlaufstelle, um nahezu in Echtzeit die erforderliche Transparenz zu erhalten, indem sie die betreffende Sitzung sofort vollständig anzeigen und alle Benutzerinteraktionen über eine videoähnliche Oberfläche beobachten können.

Mit Browsing Forensics erhalten Sie alle benötigten Informationen aus einer Hand – nahezu in Echtzeit.

Erfahren Sie mehr über Menlo Protect mit HEAT Shield AI und Browsing Forensics

Da Angreifer den Browser mit ausgeklügelten Bedrohungen ins Visier nehmen, ist die Seite, von der aus der Angriff gestartet wurde, häufig bereits verschwunden, wenn eine Sicherheitswarnung angezeigt wird. Dies erfordert, dass Bedrohungsjäger archivierte Sitzungskopien abrufen, Indikatoren aus Bedrohungsinformationen sammeln, DNS- und Hosting-Einträge korrelieren, Phishing-Kits analysieren und versuchen, die gesamte Angriffssitzung manuell wiederherzustellen. Browsing Forensics beseitigt diese Unsicherheit, indem es alle Seitenressourcen genau in dem Moment erfasst, in dem die Bedrohung identifiziert wird, und den Sicherheitsteams so Echtzeit-Transparenz und aktuelle Informationen zur Bedrohung liefert. Sicherheitsexperten können die Taktiken, Techniken und Verfahren (TTPs) eines Angreifers sehen und so proaktiv weiteren Schaden verhindern.

Mehr erfahren über Browsing Forensics

Die Einhaltung von Richtlinien und regulatorischer Compliance für Remote-Benutzer, BYOD-Benutzer und Drittanbieter-Benutzer stellt eine Herausforderung dar. Obwohl sie Zugriff auf interne Ressourcen benötigen, sind ihre Handlungen aufgrund der mangelnden Transparenz der Browsersitzungen nicht nachvollziehbar. Browsing Forensics löst dieses Problem, indem es Aufzeichnungen tatsächlicher Benutzersitzungen bereitstellt. So können Sicherheits- und IT-Teams sicherstellen, dass der Zugriff genau den Richtlinien entspricht, Kontrollen nach Bedarf anpassen und auf einfache Weise die endgültigen Beweise generieren, die zur Erfüllung der Audit-Anforderungen erforderlich sind.

Erfahren Sie mehr über Menlo Secure Application Access mit Browsing Forensics

Antworten auf die brennenden Fragen in Ihrem Kopf.

Menlo Security Browsing Forensics, aktiviert in der Menlo Cloud, bietet Einblick in das Surfverhalten und die Aktionen der Benutzer. Es erfasst richtlinienbasierte Browsersitzungen, um Sicherheits-, Incident-Response- und Compliance-Teams bei der Untersuchung von Sicherheitsvorfällen, Compliance-Problemen und anderen Ereignissen zu unterstützen.

Nein, das tun wir nicht. Die beim Durchsuchen von Forensics erfassten Daten werden automatisch auf den vom Kunden gewählten Speicherort übertragen. Menlo speichert diese Daten nicht und hat auch keinen Zugriff darauf.

Menlo Browsing Forensics erfasst eine Vielzahl von Inhalten aus den Webaktivitäten eines Benutzers. Dies umfasst visuelle Daten, wie beispielsweise Screenshots der gesamten Browsersitzung, sowie spezifische Benutzereingaben, wie Tastenanschläge und in Formulare eingegebene Anmeldedaten. Darüber hinaus werden die zugrunde liegenden Seitenressourcen erfasst, die aus den wesentlichen Komponenten bestehen, aus denen die Webseite aufgebaut ist, wie beispielsweise JavaScript, CSS und HTML-Code.

Herkömmliche Netzwerk- oder Endpunkt-Sicherheitstools bieten häufig keine ausreichende Transparenz hinsichtlich der Browsing-Sitzungen, sodass Sicherheitsteams anhand fragmentierter Hinweise vermuten müssen, was geschehen ist. Browsing Forensics liefert eindeutige Beweise, indem es die tatsächlichen Benutzeraktionen erfasst und aufzeichnet und so die Unklarheiten und Spekulationen beseitigt, die mit herkömmlichen Methoden einhergehen.

Machen Sie sich selbst ein Bild davon, wie Menlo-Produkte den sicheren Zugriff auf Apps ermöglichen, ausgeklügelte Angriffe blockieren und wichtige Einblicke in Browsing-Sitzungen bieten.

Erfahren Sie genau, wie Menlo an Ihre individuellen Sicherheitsherausforderungen angepasst werden kann. Wir bieten eine Live-Demo an, die auf die Ziele Ihres Teams zugeschnitten ist und Ihnen zeigt, wie Sie Ihren Stack sichern und Ihre Nutzer schützen können. Eine wirklich sichere Browsing-Erfahrung ist nur einen Klick entfernt.