Die nächste Milliarde Nutzer werden nicht menschlich sein: Menlo Security bringt die branchenweit erste Browser Sicherheitsplattform auf den Markt.

Details

Agentic AI hat das Betriebsmodell von Unternehmen verändert und den Browser als neues Unternehmens-Betriebssystem etabliert. Da Organisationen KI-Agenten einsetzen, die mit Maschinengeschwindigkeit navigieren, authentifizieren und Aufgaben ausführen, legen sie eine kritische, entscheidende Lücke offen: Traditionelle Sicherheit ist für Menschen gedacht, nicht für autonome Agenten.

Alternative Browser und Erweiterungen sind architektonisch nicht in der Lage, diese neue Belegschaft zu schützen, da Agenten häufig über Headless-Browser oder serverlose Container außerhalb des lokalen Geräts arbeiten. Die Altlast-Stacks sind gleichermaßen blind; SASE sichert die "Pipe" und EDR schützt das Host-Betriebssystem, aber keiner von beiden bietet die für die Verteidigung gegen die einzigartigen Schwachstellen des agentenbasierten Unternehmens erforderliche Transparenz auf Sitzungsebene.

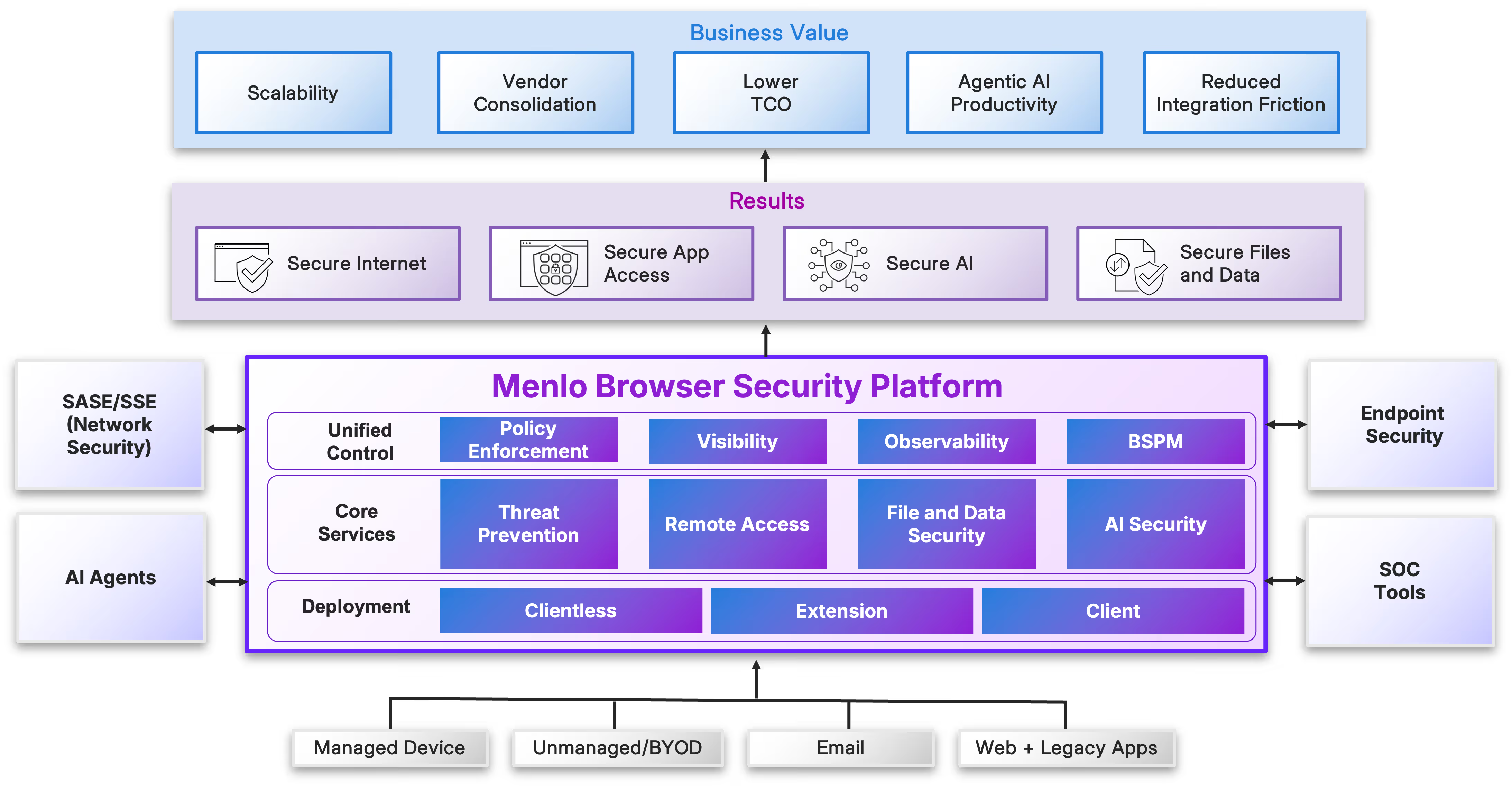

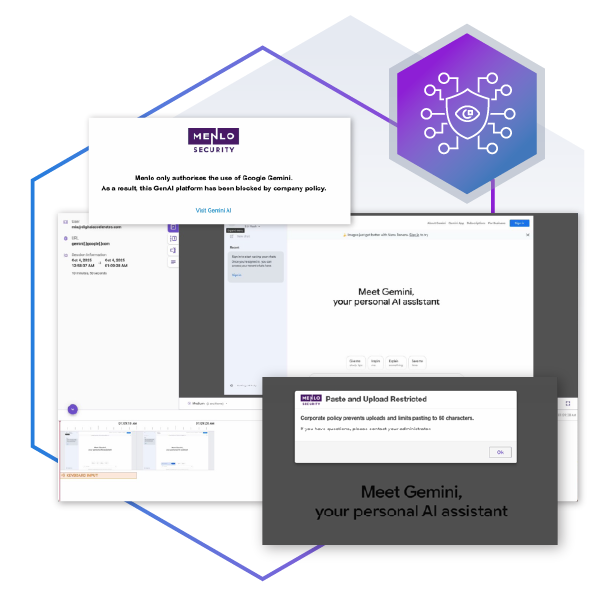

Die Menlo Browser Sicherheitsplattform überbrückt die Kluft zwischen Sicherheit, Produktivität und Innovation und beseitigt den Kompromiss zwischen Sicherheit und der Geschwindigkeit des modernen Geschäftslebens. Es handelt sich um ein zusammenhängendes Verteidigungssystem, das eine Reihe von Kernfunktionen auf Cloud-Ebene einsetzt, um sowohl Menschen als auch KI-Agenten architektonische Immunität zu bieten. Eine einzige Steuerungsebene bietet einheitliche Tools, Richtlinien und Überwachungsmöglichkeiten und gewährleistet, dass Zero-Day-Bedrohungsprävention, Datei- und Datensicherheit sowie sicherer Zugriff auf Anwendungen in jeder Sitzung konsequent angewendet werden, unabhängig vom Akteur, Kanal oder Gerät.

Adaptive Verteidigung: Passt die Sicherheitsstufen dynamisch auf Basis des Sitzungsrisikos in Echtzeit an.

Optimiertes SaaS: Bietet native Leistung, Transparenz und Datensteuerung für vertrauenswürdige Anwendungen.

Unsichtbare Isolation: Bietet vollständigen Schutz durch eine separate Umgebung für risikoreiches Browsen und Interaktionen mit agentenbasierter KI.

Einheitliche Steuerung: Verwaltet die gesamte Umgebung über eine einzige, optimierte Richtlinienebene.

Identitätsparität: Menschliche Mitarbeiter und KI-Agenten werden als gleichberechtigte Teilnehmer der Belegschaft behandelt.

Unified Sicherheitsstack: Bietet einen einheitlichen browserbasierten Schutz für alle Interaktionen, unabhängig vom Akteur.

Universal Policy durchführen: Wendet die gleiche Sicherheit-Strenge auf menschliches Surfverhalten und autonome serverlose Agenten über eine zentrale Richtlinie an.

Einheitliche Governance: Dadurch entfällt die Notwendigkeit separater Regeln für KI, wodurch ein einheitlicher Schutzstandard für alle Bereiche gewährleistet wird.

Überlegene forensische Informationen: Bietet eine einheitliche Beobachtbarkeit, die fragmentierte Daten aus zusammengefügten Protokollen übertrifft.

Einheitlicher Sitzungsablauf: Bietet eine einzige, umfassende Ansicht der gesamten Sitzung für den vollständigen Kontext.

Ganzheitliches Monitoring: Validiert gleichzeitig die Leistung von Datenschutz, Bedrohungsanalyse und GenAI-Schutzmechanismen.

Richtlinienprüfung: Stellt sicher, dass die Zugriffsrichtlinien der Anwendung korrekt und wie beabsichtigt funktionieren.

Beseitigt Reibungsverluste im Arbeitsablauf: Ersetzt restriktive, auf „Nein“ basierende Sicherheitsmaßnahmen durch automatisierte Tools, die Helpdesk-Tickets und manuelle Workarounds reduzieren.

Intelligente Dateibereinigung: Menlo File Sicherheit entfernt schädlichen Code und Makros, während das ursprüngliche Format, die Vorlagen und die Funktionalität des Dokuments erhalten bleiben.

Echtzeit-Datenmaskierung: Menlo AI Adaptive DLP schwärzt sensible Informationen innerhalb von Dokument, ohne den Zugriff auf die Dateien selbst zu blockieren.

Seamless Safety: Ermöglicht die freie Zusammenarbeit von Menschen und KI-Agenten durch die sofortige Bereitstellung bereinigter, sicher zu verwendender Versionen von Dokument.

Beyond Signature: Umgeht die Einschränkungen traditioneller Erkennungs- und Reaktion-Tools, die mit dem signaturlosen Zero-Day-Angriff zu kämpfen haben.

Architektonische Immunität: Neutralisiert ausweichende Bedrohungen in der Cloud, bevor sie den Benutzer oder KI-Agenten erreichen.

Proaktive KI-Abwehr: Nutzt Computer Vision und dynamische Inhaltsanalyse, um schädlichen Code in Echtzeit zu identifizieren und zu entfernen.

Ausführungsprävention: Der Übergang von der "Reaktion" auf einen Angriff hin zur Aufrechterhaltung einer Umgebung, in der Bedrohungen grundsätzlich nicht ausgeführt werden können.

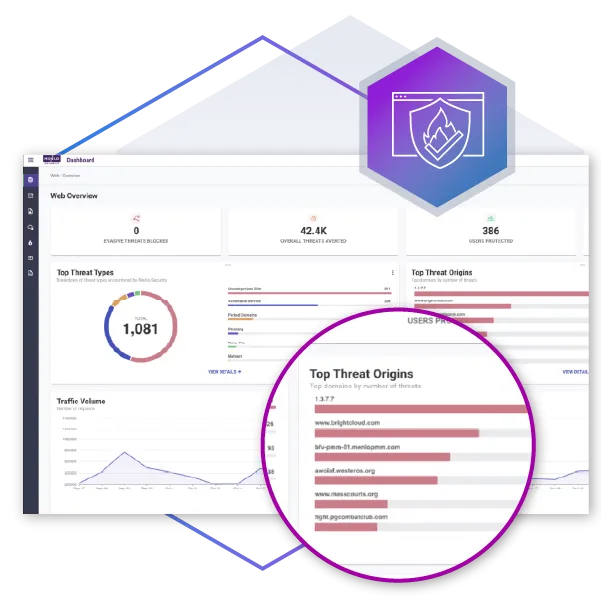

Die Menlo Browser Sicherheitsplattform schützt sowohl menschliche Benutzer als auch KI-Agenten, indem sie in die Browser-Sitzung selbst hineinsieht, um Bedrohungen in der Menlo Cloud zu neutralisieren, bevor diese überhaupt den Endpunkt des Benutzers erreichen oder vom Agenten „gesehen“ werden. Menlo sichert jede Benutzer- und Agentensitzung in einer Cloud-isolierten Umgebung mit einem tiefgreifenden, deterministischen Schutz, um Zero-Day-Exploits und akute Bedrohungen sofort zu erkennen und zu eliminieren, einschließlich:

Diese Schutzmaßnahmen sind wichtiger denn je, da Angreifer zunehmend die missbräuchliche Verwendung von KI einsetzen, um neue oder stark angepasste Bedrohungen zu entwickeln, und dabei immer häufiger autonome KI-Agenten ins Visier nehmen.

Vorab-Neutralisierung: Blockiert Zero-Day-Phishing, Markenimitationen und polymorphe Angriffe, noch bevor die Seite im Browser gerendert wird.

Übertrifft Signatur: Erkennt und stoppt ausweichendes Social Engineering lange bevor herkömmliche, auf Signatur basierende Tools diese erkennen können.

Transparente Sicherheit: Arbeiten Sie unsichtbar im Hintergrund und ermöglichen Sie Benutzern ein sicheres Arbeiten ohne störende Sicherheitshürden.

KI-optimierte Laufzeitumgebung: Bietet eine dedizierte, sichere Umgebung, die speziell zum Schutz autonomer Agenten entwickelt wurde.

Deterministische Verteidigung: Identifiziert und neutralisiert „unsichtbare“ Angriffe, die in Webseiten oder Dateien eingebettet sind, bevor sie ausgeführt werden können.

Blockiert versteckte Befehle: Verhindert, dass Befehle ausgeführt werden, die Menschen nicht sehen können, Agenten aber fälschlicherweise als gültige Eingabeaufforderungen interpretieren.

Erweiterte Behebung: Fokus auf die Erkennung und Behebung von Bedrohungen innerhalb des Datenstroms, um die Sicherheit und Funktionsfähigkeit der Agenten zu gewährleisten.

Menlo Secure Application Access (SAA) ist eine Zero-Trust-Cloud-Lösung, die einen mühelosen und sicheren Zugriff für moderne Belegschaft bietet, einschließlich Mitarbeitern, Vertragspartnern und anderen nicht verwalteten Endpunkten sowie KI-Agenten. Menlo Secure Application Access (SAA) ist eine Zero-Trust-Cloud-Lösung, die einen mühelosen und sicheren Zugriff auf Ihre hybride Belegschaft ermöglicht.

Menlo SAA geht über den einfachen Netzwerkzugriff hinaus und setzt ein hochdetailliertes Least-Privileged Access-System für Menschen und Agenten durch, die sich mit SaaS-, privaten und Altlast-Anwendungen verbinden. Anwendungen und ihre Daten werden durch DLP-Steuerung und Dateisicherheit geschützt, was eine sichere Zero-Trust-Nutzung von SaaS, E-Mail, Kollaborationstools und Cloud-Speicher ermöglicht und eine beispiellose Kontrolle über sensible Informationen gewährleistet. SAA ermöglicht einen reibungslosen Zugriff, der die native Benutzererfahrung sowohl für webbasierte als auch für Altlast-Anwendungen beibehält und dem Unternehmen die Möglichkeit gibt, kostspielige und umständliche VDI-Infrastrukturen effektiv zu ersetzen und Vertragspartner innerhalb von Minuten statt Tagen zu integrieren.

Zero Trust Foundation: Gewährleistet identitätsbasierten Zugriff, indem jedes Gerät bis zur vollständigen Validierung als nicht vertrauenswürdig behandelt wird.

Sicheres BYOD: Ermöglicht den sicheren Zugriff von nicht verwalteten oder risikoreichen persönlichen Geräten und schützt gleichzeitig die Unternehmensdaten.

VDI-Ersatz: Reduziert Infrastrukturkosten und -komplexität durch die Bereitstellung einer modernen Alternative zur herkömmlichen VDI-Bereitstellung.

Universelle Konnektivität: Unterstützt alle Benutzer und Endpunkte sowohl in modernen webbasierten als auch in Altlast Thick-Client-Anwendungen.

Zugriff nach dem Prinzip der minimalen Berechtigungen: Beschränkt KI-Agenten auf die spezifischen Daten und Anwendungen, die für ihre zugewiesenen Aufgaben erforderlich sind, und verhindert die unbefugte Datenextraktion.

Laterale Bewegung Prävention: Verhindert, dass kompromittierte Agenten zwischen Aufgaben "hüpfen" oder in interne Systeme eindringen.

Umfassende Daten- und Dateisicherheit: Wendet Echtzeit-DLP und Dateibereinigung an, um zu verhindern, dass Agenten sensible Daten verbrauchen oder schädliche Inhalte verbreiten.

Air-Gapped Isolation: Trennt kompromittierte Agenten von Anwendungsservern, um die Kerninfrastruktur zu schützen.

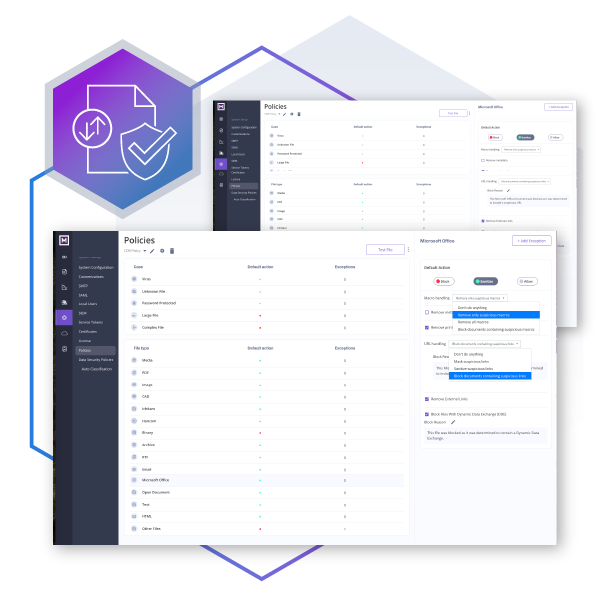

Die derzeitigen Dateisicherheitstools zwingen zu einem entscheidenden Kompromiss: Entweder die Produktivität des Arbeitsbereichs wird eingeschränkt, um Bedrohungen durch Malware und andere schädliche Inhalte in Dateien vorzubeugen, oder man vertraut darauf, dass die Erkennung allein das Eindringen von Malware von vornherein verhindert. Dies ist für moderne, dateibasierte Arbeitsabläufe inakzeptabel.

Menlo File Sicherheit bietet umfassende Verteidigung durch die Integration von Content Entwaffnen und Reconstruction (CDR) der nächsten Generation. Menlo File Sicherheit verwendet die patentierte Positive Selection ® Technologie, die davon ausgeht, dass alle Dateien schädlich sind, und zerlegt die Dateien sofort in ihre Bestandteile, entfernt unsichere Elemente wie eingebettete Malware und schädliche Makros und erstellt eine neue, saubere Datei, die ausschließlich aus garantiert sicheren Komponenten besteht. Makellose Dateien werden innerhalb des Arbeitsablaufs des Benutzers nahezu in Echtzeit bereitgestellt. Dieser Prozess beseitigt schwer auffindbare Malware, Ransomware und Zero-Day-Datei-Exploits (selbst solche, die in Archiven oder passwortgeschützten Dateien versteckt sind) und gewährleistet gleichzeitig, dass das endgültige Dokument seine Formatierung und Funktionalität beibehält.

Volle Funktionalität erhalten: Liefert sichere, voll funktionsfähige Dateien in ihren Originalformaten und vermeidet so die Usability-Probleme von „flachen“ PDFs.

Präzise Bereinigung: Entfernt ausschließlich schädliche Inhalte, während Vorlagen, Makros und aktive Elemente für den Benutzer erhalten bleiben.

Beseitigt Produktivitätshemmnisse: Verhindert das "flächendeckende Entfernen" von Daten, das typischerweise zu fehlerhaften Arbeitsabläufen und übermäßigen Helpdesk-Tickets führt.

Nahtlose Benutzererfahrung: Ermöglicht es der Belegschaft, produktiv zu bleiben, indem saubere, nutzbare Dokumente ohne herkömmliche Kompromisse bei der Sicherheit bereitgestellt werden.

behebt Schwachstellen der KI: Behebt den Mangel an Skepsis von KI-Agenten und entfernt versteckte Befehle, die für Menschen nicht sichtbar sind.

Zielübernahme verhindern: Blockiert unsichtbare „Prompt-Injektionen“, die zu kompromittierten Agenten oder lateraler Bewegung führen könnten.

Pre-Offenlegung, Angriffsflächenbereinigung: Bereinigt jedes Dokument, bevor ein Agent es verarbeitet, und gewährleistet so eine sichere Datennutzung.

Gewährleistet die Integrität der Aufgaben: Sorgt dafür, dass sich automatisierte Agenten auf ihre eigentlichen Ziele konzentrieren und schützt gleichzeitig das gesamte Unternehmen vor automatisierten Bedrohungen.

Traditionelle Sicherheitstools bleiben hinter den Anforderungen der modernen, hybriden Belegschaft zurück. DLP-Tools blockieren die Dateinutzung und behindern so die kollaborativen Arbeitsabläufe für Menschen und die Datenerfassung für KI-Agenten. DSPM-Tools sind reaktiv und generieren Warnmeldungen nach der Erkennung von Unregelmäßigkeiten, führen aber keine Behebung durch.

Menlo AI Adaptive DLP bietet eine automatische, KI-basierte Echtzeit-Erkennung und Maskierung der häufigsten sensiblen Datentypen, einschließlich PII, PHI und Finanzdatenfeldern, wie sie beispielsweise den PCI-Standards unterliegen, und beinhaltet eine erweiterbare Erkennung zum Schutz des einzigartigen geistigen Eigentums des Unternehmens. Es maskiert lediglich sensible Daten in der Datei, sodass die Datei ansonsten unverändert bleibt und zur Nutzung und Weitergabe zur Verfügung steht.

Menlo AI Adaptive DLP beseitigt die Reibung zwischen Compliance und Produktivität, die durch DLP-Fehlererkennungsfehler entsteht, und sorgt dafür, dass Menschen und Agenten ohne manuelle Eingriffe oder die Deaktivierung automatisierter Systeme weiterarbeiten können. Es lässt sich schnell und einfach bereitstellen und macht umständliche, auf regulären Ausdrücken basierende Konfigurationen sowie Endpoint-Agenten überflüssig. Dafür sorgen KI-gestützte Erkennungsregeln und ein Cloud-Bereitstellungsmodell, das keinerlei Spuren auf dem Endpunkt hinterlässt.

Umfassender Datenschutz: Schützt E-Mails, SaaS-Anwendungen, Webportale, Speicher und alle browserbasierten Uploads/Downloads.

Dynamische Datenmaskierung: Die Schwärzung wird automatisch nur dann und dort angewendet, wo sie zum Schutz der Unternehmensdaten erforderlich ist.

Workflow-zentrierte Sicherheit: Arbeiten Sie transparent im Hintergrund und stellen Sie sicher, dass Sicherheit niemals die natürliche Arbeitsweise des Benutzers stört.

Sichere Zusammenarbeit: Ermöglicht es Benutzern, frei zu teilen und zu interagieren, während gleichzeitig strenge Schutzmaßnahmen gegen Datenlecks gewährleistet werden.

Verhindert automatisiertes Datensammeln: Blockiert Agenten daran, im Rahmen ihrer Aufgaben blind personenbezogene Daten, Zugangsdaten oder Geschäftsgeheimnisse zu sammeln.

Vorabzugriffsmaskierung: Datenströme werden abgefangen, um sensibles geistiges Eigentum des Unternehmens zu schwärzen, bevor der Agent sie verarbeiten kann.

Behält den Aufgabenfokus bei: Stellt sicher, dass Agenten nur sichere, relevante Daten nutzen, verhindert versehentliche oder bösartige Datenexfiltration.

Reibungslose Produktivität: Ermöglicht es den Mitarbeitern, unkritische Inhalte innerhalb von Seiten oder Dateien uneingeschränkt zu nutzen, sodass sie funktionsfähig und auf ihre Aufgaben fokussiert bleiben.