Menlo Security übernimmt Votiro, um Unternehmen eine einfache, KI-gesteuerte Datensicherheit zu bieten

Blog lesen

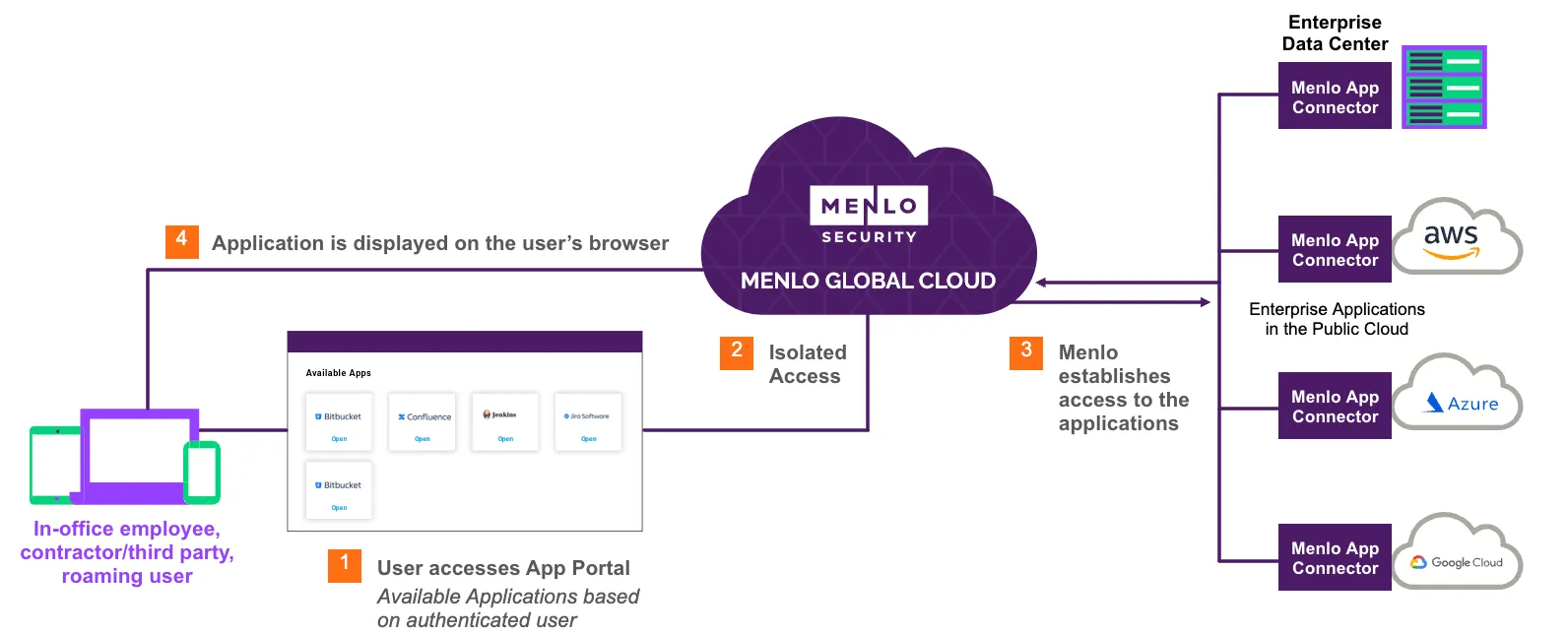

Benutzer in hybriden Arbeitsumgebungen auf der ganzen Welt greifen auf private und SaaS-Anwendungen in mehreren Clouds zu. Um Risiken zu managen und die Unternehmensproduktivität sicherzustellen, müssen Unternehmen einen sicheren, zuverlässigen und konsistenten Zugriff auf Anwendungen bieten.

Heute verwenden die meisten Unternehmen mehr als 1.000 Anwendungen, und die Zahl steigt von Jahr zu Jahr. Diese Anwendungen, die sich einst in privaten Rechenzentren befanden, sind heute in privaten und öffentlichen Clouds auf der ganzen Welt verteilt. Sowohl SaaS- als auch private Anwendungen dienen Unternehmen einer Vielzahl von Zwecken, von der Produktentwicklung über das Projektmanagement bis hin zur Zusammenarbeit und vielem mehr.

Unternehmen verwenden täglich eine Vielzahl von Anwendungen, was dazu führt, dass eine Vielzahl von Daten über diese Anwendungen übertragen und in diesen gespeichert werden. Diese Daten beinhalten, sind aber nicht beschränkt auf:

Diese Daten können von Wettbewerbern und Cyberkriminellen genutzt werden, um sich einen Vorteil gegenüber einem Unternehmen zu verschaffen.

Unternehmen sind gesetzlich verpflichtet, ihre Kunden- und Mitarbeiterdaten zu schützen. Verstöße gegen Datenschutzgesetze und -vorschriften wie HIPAA können hohe Strafen sowie Reputationsschäden und Kundenabwanderung nach sich ziehen.

Neben dem Risiko einer Datenschutzverletzung ist die Anwendungssicherheit für die Geschäftskontinuität von entscheidender Bedeutung. Wie lange dauert es, bis der Betrieb eingestellt wird, wenn ein Bedrohungsakteur Zugriff auf eine kritische Anwendung erlangt und die Kontrolle übernimmt? Selbst wenn Sie es schaffen, wieder Zugriff zu erhalten, ohne ein Lösegeld zu zahlen, sind Ausfallzeiten und Reputationsschäden garantiert kostspielig.

Bereitstellung eines sicheren Zugriffs auf SaaS und private Anwendungen mit durchgesetzter Sicherheit und Transparenz

IT- und Sicherheitsteams müssen alle Anwendungen kennen, die im Unternehmen verwendet werden. Dies gilt auch dann, wenn Mitarbeiter von zu Hause aus auf Remote-Anwendungen zugreifen, für die Cloud-Lösungen zur Überwachung und Steuerung der Verbindungen erforderlich sind. Compliance- und Sicherheitsteams benötigen Zugriff auf Echtzeitberichte zur Anwendungsnutzung.

Da Daten zwischen Endbenutzern und Anwendungen fließen, muss die Datensicherheit durchgesetzt werden. Für jedes Unternehmen ist es von entscheidender Bedeutung, einen Überblick über alle Verbindungen in Echtzeit zu haben und gleichzeitig die Kontrolle über die ausgetauschten Daten zu haben.

Endbenutzer müssen auf die Anwendungen zugreifen können, die sie für ihre Arbeit benötigen. Dabei handelt es sich in der Regel um einen Teil der Gesamtzahl der Anwendungen, die ein Unternehmen verwendet. Ein Endbenutzer sollte nicht in der Lage sein, auf eine nicht autorisierte private Anwendung oder eine riskante, nicht genehmigte SaaS-Anwendung zuzugreifen.

Endbenutzer sind es gewohnt, in ihrem Privatleben direkten Zugriff auf viele Anwendungen zu haben. Diese Erwartung muss auch in der Unternehmenswelt erfüllt werden, sonst könnten Benutzer versuchen, die Kontrolle zu umgehen. Verwenden Sie eine Lösung, die eine leistungsstarke Verbindung bietet und ein Endbenutzererlebnis bietet, das keine Lernkurve erfordert, z. B. ein Dashboard mit Anwendungskacheln, das mit vielen Angeboten der Multifaktor-Authentifizierung (MFA) konsistent ist.

Der Schutz vor Datenverlust ist zwar von entscheidender Bedeutung, aber ebenso wichtig ist es, zu verhindern, dass Malware und andere ausweichende Bedrohungen über Anwendungen in das Netzwerk gelangen. Selbst vertrauenswürdige Anwendungen müssen mit Argwohn behandelt werden. Eine Kontrollstelle, die den gesamten Inhalt einer Kommunikation analysiert, sollte sowohl nach böswilligen Absichten als auch nach sensiblen Daten Ausschau halten.

Menlo Security Sicherer Anwendungszugriff macht den Zero-Trust-Zugriff einfach und bietet sicheren, zuverlässigen und konsistenten Zugriff auf Anwendungen, unabhängig davon, wo sich Mitarbeiter auf der ganzen Welt anmelden.

Stellen Sie sicher, dass nicht genehmigte SaaS-Anwendungen kontrolliert werden und dass Benutzer nur auf die privaten Anwendungen zugreifen können, zu deren Verwendung sie berechtigt sind. Stellen Sie sicher, dass Ihr Team einen umfassenden Überblick über die Anwendungsnutzung hat.

Remote-Mitarbeiter können sich darauf verlassen, dass sie überall auf der Welt dieselbe nahtlose Benutzererfahrung und dieselben Sicherheitsrichtlinien haben.

Das Herzstück von Secure Application Access ist der Menlo Secure Cloud Browser, der die Inhalte für Benutzer abruft und bereitstellt und gleichzeitig Anwendungen vor Angriffen wie Sitzungshijacking, Cookie-Manipulation und anderen Taktiken schützt, die Protokollmanipulation einsetzen. Sicherer Cloud-Browser, das den Inhalt abruft und für Benutzer bereitstellt und gleichzeitig Anwendungen vor Angriffen wie Sitzungshijacking, Cookie-Manipulation und anderen Taktiken schützt, bei denen Protokollmanipulationen zum Einsatz kommen.

Reduzieren Sie die Komplexität des IT-Betriebs, sodass das Sicherheitsteam mehr Zeit hat, sich auf strategische Initiativen zu konzentrieren.

Einfache Bereitstellung mit einem clientlosen oder clientbasierten Ansatz. Die gesamte Verwaltung erfolgt über dieselbe Verwaltungskonsole wie die anderen Menlo Security-Lösungen.