Sandboxing ist ein kritisches Sicherheitskonzept in der Informationstechnologie, das den Schutz von Systemen vor verschiedenen Bedrohungen verbessern soll. Dabei wird eine isolierte Umgebung geschaffen, die oft als „Sandbox“ bezeichnet wird und in der Anwendungen, Browser oder bestimmte Codeabschnitte sicher arbeiten können, ohne andere Systemteile zu beeinträchtigen. Diese Methode ist vergleichbar mit einem Sandkasten auf einem Spielplatz, wo die Aktivitäten innerhalb festgelegter Grenzen stattfinden, um Störungen durch die äußere Umgebung zu verhindern.

In der Informatik ermöglicht Sandboxing die sichere Ausführung und das Testen von nicht vertrauenswürdigen Programmen oder Code, indem deren Zugriff auf Systemressourcen und Daten eingeschränkt wird. Diese Isolation ist entscheidend, um die Verbreitung versteckter Malware zu verhindern, sensible Informationen wie private Daten zu schützen und die Systemintegrität zu gewährleisten. Durch die Beschränkung des Umfangs von Aktionen und Berechtigungen auf das absolut Notwendige minimiert Sandboxing das Risiko von Sicherheitsverletzungen und Systemschäden und ist somit ein unverzichtbares Instrument in modernen Cybersicherheitsstrategien.

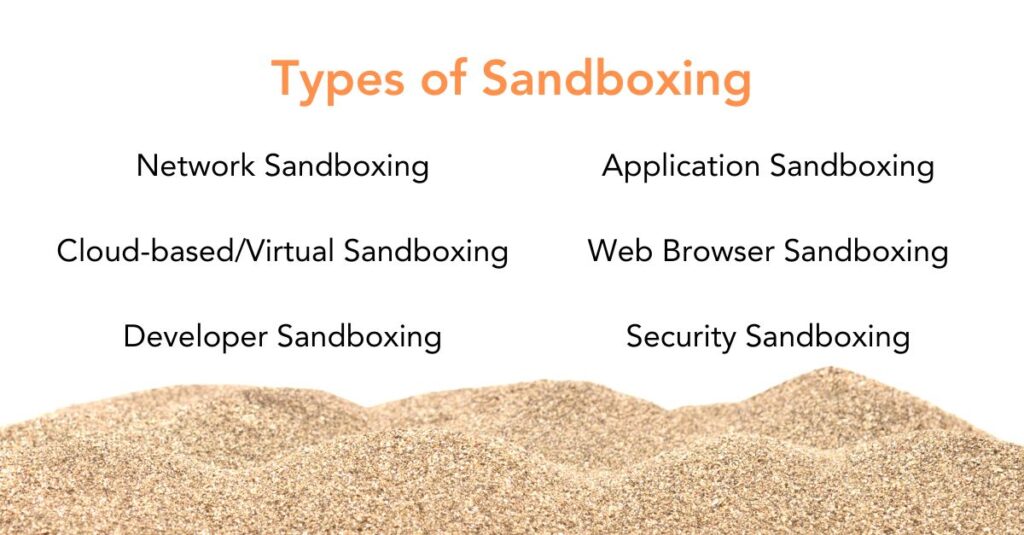

Es gibt verschiedene Arten von Sandboxing, die jeweils einem bestimmten Zweck dienen:

Anwendungs-Sandboxing beschränkt einzelne Anwendungen auf eine isolierte Umgebung. Sie wird häufig in Betriebssystemen und mobilen Anwendungen verwendet, um den Zugriff auf Systemressourcen und Daten zu beschränken und so zu verhindern, dass die Anwendung das gesamte System beeinträchtigt.

Browser-Sandboxing isoliert die Browser-Aktivität vom Rest des Systems. Jede Website oder jeder Tab arbeitet in einem separaten Sandboxing, um sicherzustellen, dass bösartige Webseiten oder Downloads den Computer des Nutzers nicht kompromittieren.

Sicherheits-Sandboxing ermöglicht es Cybersicherheitsexperten, verdächtigen Code, Malware oder unbekannte Bedrohungen in einer kontrollierten Umgebung zu analysieren. Es handelt sich um eine proaktive Maßnahme zum Erkennen und Begrenzen potenzieller Sicherheitsrisiken.

Netzwerk-Sandboxing wird in der Netzwerksicherheit eingesetzt, um den Datenverkehr zu analysieren und Bedrohungen wie Viren, Würmer oder andere Schadsoftware zu erkennen, bevor sie in das Netzwerk eindringen können.

Beim cloudbasierten oder virtuellen Sandboxing wird eine Sandbox in einer Cloud oder virtuellen Umgebung ausgeführt. Es bietet die Flexibilität, Bedrohungen zu testen und zu analysieren, ohne auf physische Hardware-Ressourcen angewiesen zu sein.

Sandboxing für Entwickler ermöglicht es Entwicklern, in einer isolierten Umgebung zu programmieren und zu testen. Dadurch wird verhindert, dass sich potenzielle Fehler oder ungetesteter Code auf die primäre Entwicklungsumgebung auswirken.

Unabhängig von der Art des Sandboxing besteht sein Kerndesign darin, verschiedene Aspekte von Computing- und Netzwerkumgebungen zu isolieren, zu testen und zu sichern.

In Kombination mit anderen Dateisicherheitstools wie Menlo File Security kann Sandboxing zahlreiche Vorteile bieten und als schützender Kokon für einzelne Nutzer und Unternehmen dienen.

Der Hauptvorteil von Sandboxing ist die Sicherheit. Durch die Isolierung von Code in einer separaten Umgebung wird verhindert, dass bekannte und unbekannte Malware oder fehlerhafte Anwendungen den Rest des Systems beeinträchtigen. Diese Abschottung schützt nicht nur vor externen Bedrohungen, sondern bietet auch ein Testfeld für neue oder nicht vertrauenswürdige Anwendungen, ohne die Systemintegrität zu gefährden. Darüber hinaus wird der Datenschutz verbessert, da Sandbox-Anwendungen nur eingeschränkten Zugriff auf Benutzerdaten haben. Auch die operative Effizienz wird gesteigert, da mehrere Sandboxing-Umgebungen schnell erstellt und je nach Bedarf skaliert werden können.

Trotz seiner Vorteile für die Verbesserung der Cybersicherheit stellt Sandboxing diejenigen, die nach echter Dateisicherheit suchen, vor mehrere Herausforderungen, darunter:

Die effektivste Cybersicherheitsverteidigung ist ein mehrschichtiger Ansatz – auch bekannt als Defense-in-Depth – der verschiedene Sicherheitssteuerungen für einen umfassenden Schutz kombiniert. Sandboxing spielt bei dieser Strategie eine entscheidende Rolle, indem es eine sichere, isolierte Umgebung bietet, die verhindert, dass potenzielle Bedrohungen in das größere Netzwerk eindringen. Das Ziel ist jedoch nicht nur, Bedrohungen einzudämmen, sondern auch zu verhindern, dass sie überhaupt erst in diese Umgebungen eindringen.

Hier kommen Lösungen wie Menlo File Security ins Spiel.

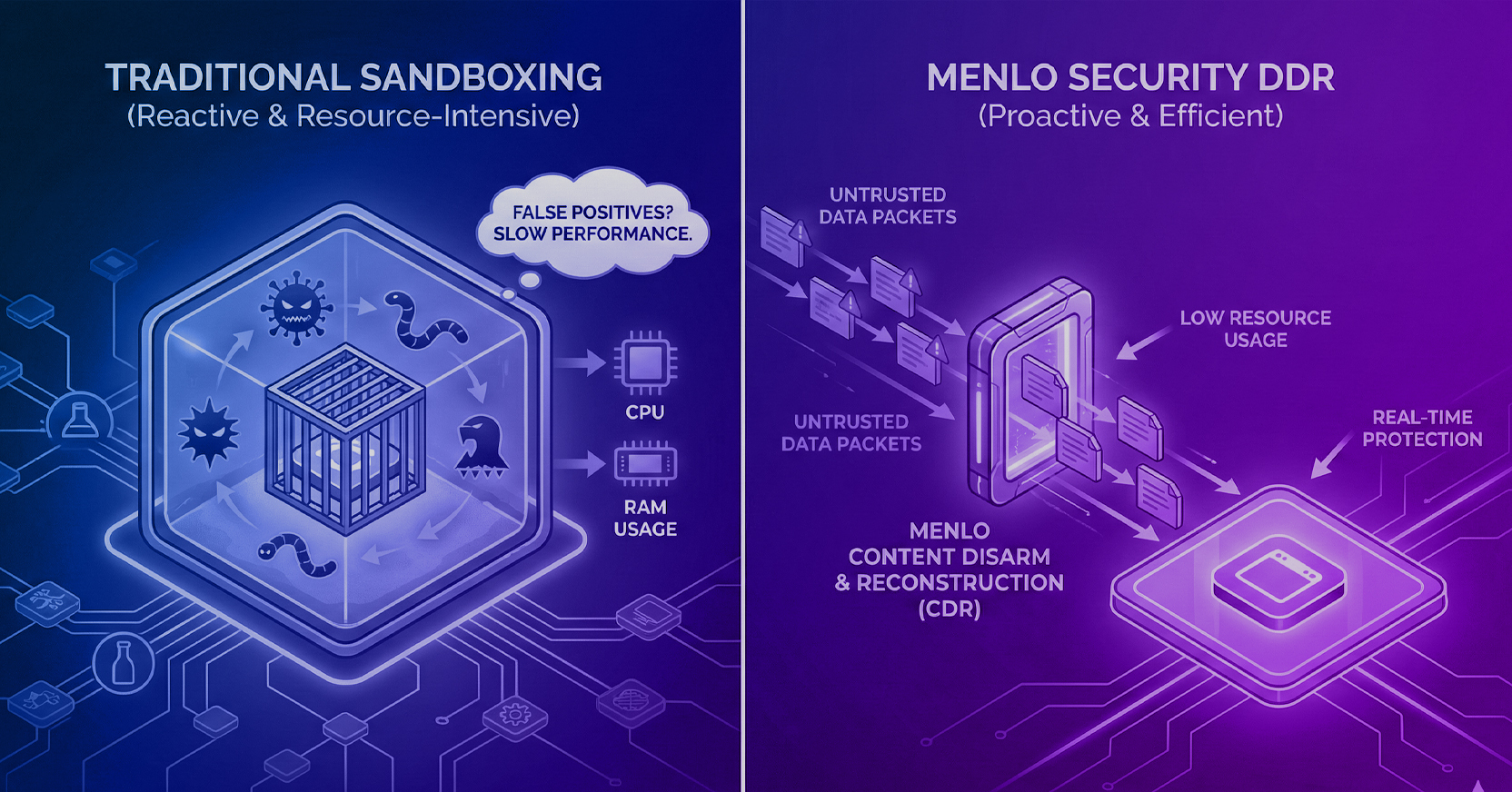

Die File-Sicherheitsplattform von Menlo basiert in erster Linie auf dem Prinzip von Zero Trust. Da jede Datei als potenzielle Bedrohung behandelt und entsprechend bereinigt wird, wird ein optimaler Schutz vor Zero-Day-Angriffen gewährleistet, die von traditionellen Tools übersehen werden können. Dies gilt insbesondere für Endpunkt-Sicherheitstools, die sich auf einen reaktiven Ansatz statt auf eine aktive Verteidigung verlassen.

Menlo Security nutzt eine Kombination aus Next-Gen Content Disarm and Reconstruction (CDR), Antivirus (AV), Hash-Check und Sandboxing-Technologien. Während die AV-Komponente bekannte Bedrohungen zuverlässig erkennt, ist unsere patentierte Positive Selection ® Technologie (auch bekannt als Level 3 CDR) besonders wirksam gegen Zero-Day- und bisher unbekannte Bedrohungen. Es funktioniert, indem es Dateien rekonstruiert oder eingehende Inhalte „bereinigt“ und potenziell schädliche Elemente entfernt, bevor diese die Sandbox erreichen. Dieser vielseitige Ansatz zur Datensicherheit gewährleistet eine zuverlässigere und proaktivere Verteidigung und stärkt die Sicherheitslage eines Unternehmens gegenüber Cyberbedrohungen erheblich.

Im Gegensatz zu den Komplexitäten bei der Einrichtung und Verwaltung einer Sandboxing-Umgebung bietet Menlo eine bemerkenswert unkomplizierte und benutzerfreundliche Lösung.

Die cloudbasierte, offene API von Menlo vereinfacht den Integrationsprozess erheblich und ermöglicht es Kunden, sie schnell in ihre Umgebungen einzubinden, um Browser-Downloads, Web-Upload-Portale, E-Mail-Anhänge und mehr zu schützen. Diese einfache Konfiguration steht in krassem Gegensatz zu dem oft langwierigen und komplizierten Prozess der Implementierung eines Sandboxing. Die Integration kann in wenigen Stunden abgeschlossen werden, wodurch sich die für komplexere Systeme benötigten Tage oder Wochen erheblich verkürzen. Nach der Installation arbeitet Menlo mit minimalem Management oder Eingreifen, arbeitet nahtlos im Hintergrund, bereinigt Inhalte beim Empfangen und gewährleistet sofortigen Schutz ohne spätere Überprüfung.

Wie schützt Sandboxing vor Malware?

Ist Sandboxing wirksam gegen Zero-Day-Exploits?

Was ist der Unterschied zwischen einer virtuellen Maschine und einer Sandbox?

Menlo Security