ロックビットはもともと2019年に設立され、ランサムウェア・アズ・ア・サービスとして機能します。つまり、犯罪者はマルウェアの使用に対してサービス料を支払い、成功すると被害者が支払った身代金を得ることになります。

英国国家犯罪庁(NCA)は、最も悪名高いランサムウェアグループの1つに対抗するための野心的な取り組みとして、ロックビットランサムウェア集団を標的にしたクロノス作戦を主導しました。この作戦は、現在進行中のサイバー犯罪との闘いにおける大きな前進であり、広範囲に及ぶ被害をもたらす攻撃で知られるロックビットギャングのインフラを解体することを目的としていました。

クロノス作戦 NCAがロックビットに所属するサーバー、特に彼らのダークWebリークサイトへの侵入と制御の掌握に成功したのを感知しました。この動きは、世界中で数多くのサイバー攻撃を引き起こしてきたランサムウェアグループの活動を妨害することを目的としていました。この作戦のクライマックスは、ロックビットがシステム内の異常を感知し、タスクフォースの行動の有効性を示した翌日の2月20日でした。

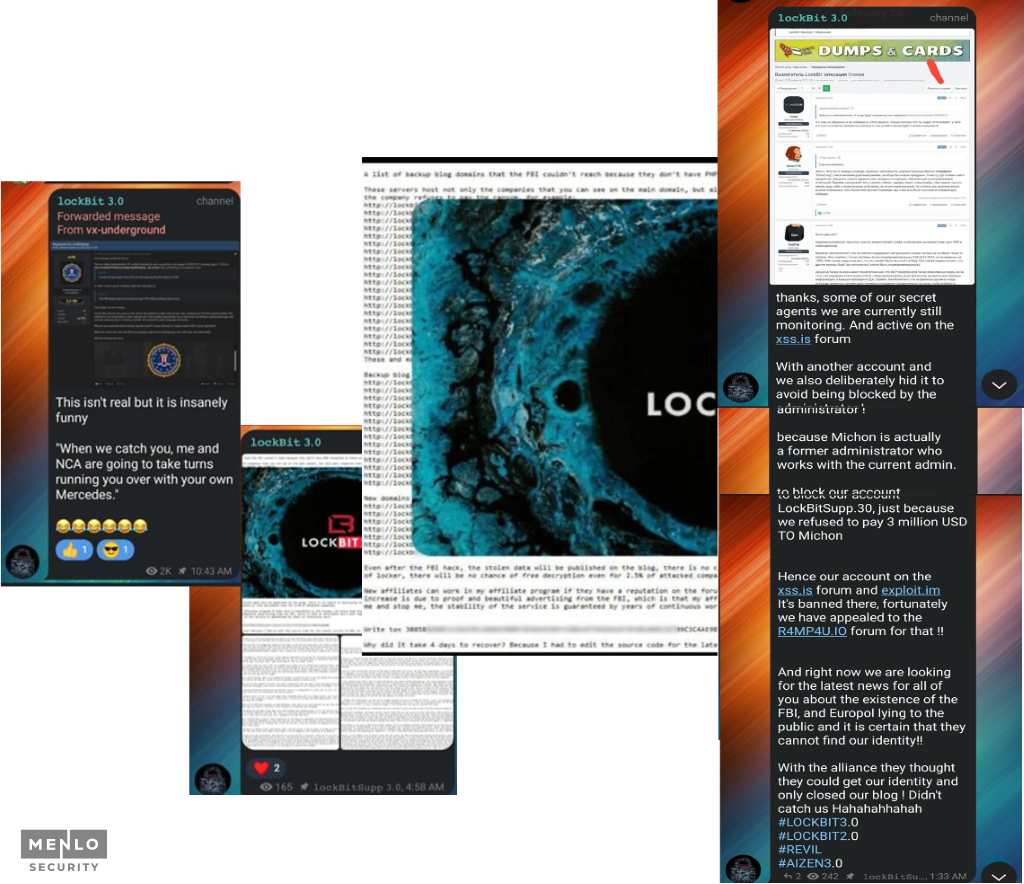

挫折したにもかかわらず、ロックビットは迅速に対応しました。彼らはブログとテレグラムチャンネルを通じて、事業の回復力を強調するいくつかの声明を発表しました。

ロックビットのメンバーは、反抗を示す大胆な動きとして、「ボイスメモ」をアップロードしました。これは、グループがFBIの努力に脅かされていないことを示すものです。また、LEAのグループの主張に対するちょっとした返答もブログに投稿しました。

今年の初め、ロックビットは、米国の諜報機関によって彼らのグループと関係があると信じられていると主張する若者の写真を共有しました。

あるロックビットメンバーは大胆な反論で、問題の男性のことは見たことも聞いたこともないと述べたが、ユーモアを交えて、もし彼についての情報を見つけたら、その情報に対して米国の諜報機関から提供された報酬をためらうことなく請求するだろうとユーモラスに付け加えました。この事件は、ロックビットの厚かましさと、法執行機関による業務への侵入の試みに公然と異議を唱え、嘲笑しようとする彼らの意図を浮き彫りにしています。

下の写真はストックイメージです、モデルはDGLイメージで機能するようです。この画像を使用しているサイトが 200 以上見つかりました。これは、米国の諜報活動を弱体化させるフェイクストーリーであることを示唆しています。

ロックビットの迅速な復旧は、攻撃後の運用再開に5日かかったと報告されており、運用が成熟していることの証です。この迅速な回復能力は、ロックビットの組織的レジリエンスのいくつかの重要な側面を示しています。

複数のバックアップ場所を維持することで、ロックビットはデータ冗長化のためのよく考えられた戦略を示しています。これにより、攻撃や押収の際のダウンタイムが最小限に抑えられるだけでなく、重要なデータやインフラストラクチャを迅速に復旧できるようになります。

ステージングが可能な場所が存在することは、不測の事態の計画におけるロックビットの先見性をさらに浮き彫りにしています。ステージング・ロケーションは、業務を迅速に復旧するための出発点となり得ます。これは、ロックビットが強固な復旧プロセスの開発に時間とリソースを費やしてきたことを示しています。

障害から迅速に復旧できることは、運用が成熟していることの証です。これは、インシデントに効果的に対応するための確立された手順とリソースを備えていることによる高い回復力を反映しています。

このような迅速な復旧を実行するために必要な技術的スキルは相当なものです。これは、ロックビットが技術的なノウハウだけでなく、リソースを効果的に管理するための運用規律も持っていることを示唆しています。

業務の中断を最小限に抑えるための取り組みは、ロックビットが活動と関連会社との関係を維持することへの取り組みを明らかにしています。法執行機関の措置に直面しても、彼らが事業継続を重視していることを浮き彫りにしています。

クロノス作戦後のロックビットの迅速な回復は、その運用上の成熟度、準備力、回復力を示しています。これは、ロックビットが巧妙でよく組織された敵であり、外部からの大きな圧力にもかかわらず運営を維持できるということをサイバーセキュリティコミュニティに伝えています。

ロックビットのコミュニケーションと活動を詳しく調べると、その業務に関するいくつかの重要な洞察が明らかになります。

ロックビットは、ダークウェブとディープウェブにおいて重要かつ永続的な存在感を確立し、ブランドを中心に結集する疑似コミュニティを育んできました。支持者の中には、忠誠を誓って自分の体にロックビットのロゴを入れ墨した人さえいる。

ロックビットの広報チームは、時事問題について積極的に議論し、コンティのようなライバル企業の終焉を振り返り、同盟国と敵対者の両方との交流に参加しています。この意図的に育まれたコミュニティは、忠実な関連会社だけでなく、情報提供者や他の脅威グループやランサムウェア集団との協力の機会も確保するロックビット社の能力に間違いなく貢献しています。

彼らには大勢の支持者がいますが、ランサムウェアギャングを荒らす機会を得た人もいます。

Lockbitsuppは最近、複数のダークウェブサイトからの禁止に直面しています。その中には、脅威アクターがネットワークへの最初のアクセスをロックビットに「売却」した支払い紛争も含まれていますが、その人気と活動は衰える兆しを見せていません。2024年1月下旬の特定の事例では、被害者がすでに支払いを済ませた後、ロックビットは身代金の支払いを怠ったとされています。これは、ロックビットの人気やふざけた態度を低下させているようには見えないことを示しています。

ロックビットがクロノス作戦に遭遇した物語は、法執行機関の努力に直面した大規模な脅威グループの回復力に光を当てています。NCAとそのパートナーが多大な措置を講じたにもかかわらず、ロックビットの迅速な回復と継続的な運用は、サイバー犯罪との闘いにおける課題を浮き彫りにしています。この事件は、ロックビットのようなランサムウェアグループの巧妙さと準備態勢を浮き彫りにしただけでなく、このような脅威に効果的に対抗するためのサイバーセキュリティ戦略における継続的な警戒と革新の必要性を浮き彫りにしました。

Menlo Security