マルウェアを防ぐためのセキュリティ対策として、サンドボックスは有効な手法です。サンドボックスは従来のセキュリティとは異なり、未知のマルウェアへの対応が可能であることが特徴ですが、どのような仕組みのセキュリティなのでしょうか。

当記事では、サンドボックスの仕組みと導入メリット、サンドボックスでよりセキュリティを高める方法を解説します。マルウェア対策を進めるためにサンドボックスの導入を検討している方はぜひ参考にしてください。

サンドボックスとは?

サンドボックスと他のセキュリティとの違い

サンドボックスを導入するメリット4つ

サンドボックスの注意点

サンドボックスでセキュリティを高める方法は?

セキュリティを高めるならWEB分離無害化も有効!

まとめ

サンドボックスとは、直訳すると「砂場」「砂箱」を意味し、セキュリティ上では「隔離された仮想環境」を指す言葉です。

普段使用しているパソコンで新しいプログラムをインストール・実行すると、プログラムが悪意のあるものだった場合、端末のシステムが攻撃をされます。脅威レベルの高いマルウェアであれば、他端末や企業の内部ネットワークに被害が及ぶ可能性もあるでしょう。

しかし隔離された仮想環境でプログラムを実行すれば、悪意のあるプログラムが攻撃を開始しても、被害が外部に及ぶおそれはありません。仮想環境上でプログラムにあやしい動作が見られない場合は、実環境でも安全に使用できる可能性が高いと言えます。

サンドボックスは、プログラムを実行できる隔離された仮想環境であり、高度なセキュリティを実現する手法として近年注目を集めています。

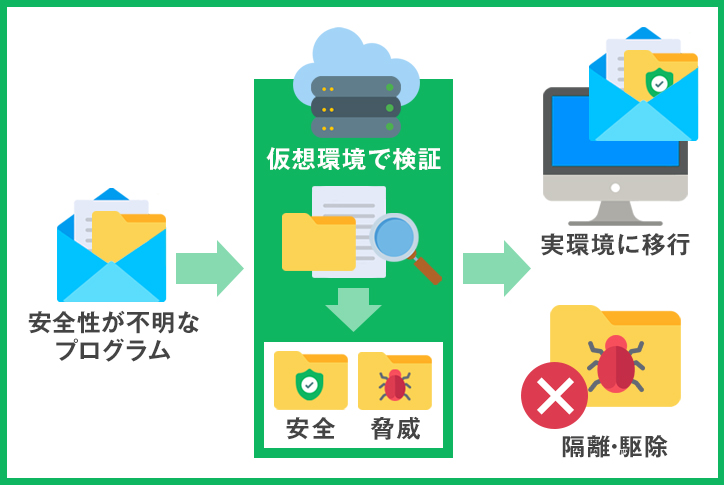

サンドボックスは、基本的に下記の流れで新しいプログラムに脅威があるかどうかを確かめます。

サンドボックスの仕組みが分かりやすいよう、ファイル添付メールを受信したケースを例として解説します。

まず受信メールにファイルが添付されていることを確認すると、ファイルはサンドボックスに移行されます。実環境ではファイル添付メールの操作を行わないため、重要性の高いシステムへの影響はありません。

次にサンドボックス上でファイルを開き、あやしい動作がないかなどの安全性チェックをします。ファイルにURLが記載されていた場合は実際にクリックし、アクセス先の記録や検証も行います。

ファイルにあやしい動作がなく、安全性が高いと判定された場合は、実環境でメールを開きファイルを実行することが可能です。反対に、ファイルを開いたときの動作に問題があった場合は、ファイルをメールごと隔離し、ウイルス駆除などの対処を実行します。

サンドボックス以外にも、セキュリティ対策はいくつか存在します。セキュリティ対策は手法によって特徴や仕組みが異なるため、活用する際は違いを把握しましょう。

代表的なセキュリティ手法である「シグネチャ」「ハニーポット」とサンドボックスの違いを解説します。

シグネチャとは、不正な通信データやマルウェアの攻撃パターンを定義したファイルのことです。パターンマッチング方式のセキュリティソフトは、シグネチャと検査対象のファイルをマッチングして攻撃の有無を識別しています。

検査対象のファイルがマルウェアである場合、ファイルのコードには特定の攻撃パターンが含まれています。シグネチャを搭載したセキュリティソフトを使えば、マッチングを行うことで攻撃パターンを確認し、マルウェアの検知・排除が可能です。

ただし、シグネチャは既知の攻撃パターンにのみ有効な手法であり、未知の攻撃パターンには対処できません。悪意あるファイルに攻撃パターンが検知されにくくなるような工夫がされていれば、シグネチャが有効に機能しないケースもあります。

攻撃パターンのマッチングを行うシグネチャに対して、サンドボックスは仮想環境でのファイルの動作をチェックする点に違いがあります。サンドボックスであれば新しい攻撃パターンにも対処可能です。

ハニーポットとは、攻撃を受けることを前提として設計されたシステムです。直訳すると「蜂蜜の壺」を意味し、重要な情報があると見せかけたシステムで攻撃者をおびき寄せます。

ハニーポットを使用する際は、正常なシステムやネットワーク上に脆弱性がある端末を設置して、インターネットに公開します。ハニーポットの端末には不正アクセスや攻撃を監視する機能があり、おびき寄せられた攻撃者の特定や攻撃手法の分析を行うセキュリティシステムです。

ハニーポットとサンドボックスは、攻撃を受けてもよい環境を用意する点で共通しています。しかし、ハニーポットは攻撃者をおびき寄せるためのおとりであるのに対し、サンドボックスは攻撃があった場合の保護を目的としている点に違いがあります。

サンドボックスにはさまざまなメリットがあります。近年流行している標的型攻撃やゼロデイ攻撃への対策としても注目されているセキュリティ手法です。

サンドボックスを導入する4つのメリットを解説します。

標的型攻撃とは、機密情報の窃取などを目的として、特定の組織や個人を標的に行われる攻撃のことです。業務でよく使われる件名や送信者名でメールを送り、受信者に添付ファイルを開かせる「標的型攻撃メール」という手口が主流となっています。

サンドボックスは標的型攻撃に対応できる点がメリットです。メールの添付ファイルを仮想環境下で展開して安全性をチェックすることで、攻撃対象のパソコンをマルウェアなどの被害から守れます。

標的型攻撃が水面下で行うバックドア設置なども仮想環境上で確認できるため、ネットワーク全体のセキュリティ向上に役立ちます。

セキュリティ対策ソフトは既知の攻撃手法に対して高い検出率を誇るものの、新しい攻撃手法には弱いケースがあります。セキュリティ対策では、未知のプログラムによる攻撃をどのように防ぐかを考えなければなりません。

サンドボックスは未知のプログラムに対応できる点がメリットです。隔離された仮想環境上でプログラムの挙動をチェックするため、未知のプログラムであっても不審な動作があれば検知できます。

インターネット上には無数のソフトウェアが存在しており、安全性や開発者が不明なものも少なくありません。新しいソフトウェアを端末にインストールする際は、未知のプログラムの脅威に対応できるサンドボックスを利用すると安全です。

ゼロデイ攻撃とは、ソフトウェアのセキュリティホールが発見されてから対策が講じられるまでの期間を狙い、実行される攻撃のことです。ゼロデイ攻撃はセキュリティホールの存在が広く知られておらず、修正パッチも適用されていない状態で行われるので、企業にとって深刻な脅威と言えます。

サンドボックスはゼロデイ攻撃にも対応可能です。サンドボックスは、外部から送信されたファイルを仮想環境上で展開してチェックします。悪意のある攻撃は仮想環境で行われるため、ゼロデイ攻撃の被害を最小限に留められる点がメリットです。

近年は、特定の組織や個人を標的とした標的型攻撃と、ゼロデイ攻撃を組み合わせる手法が増加しています。標的型攻撃・ゼロデイ攻撃のどちらにも対応できるサンドボックスは、企業のセキュリティ対策としておすすめの手法です。

サンドボックスは導入がしやすい点もメリットです。専用の機器を設置してネットワーク設定をしたり、ソフトウェアをインストールしたりすることで、パソコンなどの端末にサンドボックスを作成可能です。

サンドボックスの中には、無料サービスを提供するケースもあります。例として、「Windows 10 Pro」もしくは「Windows 10 Enterprise」では、「Windowsサンドボックス」を無料で導入できます。

ただし、Windowsサンドボックスはいちいち起動する手間があり、セキュリティ向上に向いているとは言えません。他の無料サービスについても、使い方やサービス自体の安全性についての知見がない場合は避けたほうがよいでしょう。

セキュリティ対策としてサンドボックスを導入する場合は、有償のものを使ったほうが安心です。

サンドボックスにはいくつかの注意点もあります。セキュリティ対策としてサンドボックス導入を検討する企業は、下記の注意点を押さえておきましょう。

サンドボックスは解析や検証に時間がかかります。ファイルのやりとりが多い職場では、サンドボックスで安全性が確認できるまでに時間がかかるケースもあるでしょう。

また、サンドボックスでファイルを解析する際は、検査対象のファイルをコピーして、仮想環境上に移行した状態となっています。オリジナルのファイルはパソコン上に存在したままであるため、解析中に攻撃が始まる可能性もあります。

リアルタイムで行われる攻撃はサンドボックスでは防げない点に注意してください。

サンドボックスは未知のプログラムに対応できる点がメリットであるものの、すべてのマルウェアを防げるわけではありません。

マルウェアの中には、サンドボックスを検知できるものもあります。サンドボックス検知機能があるマルウェアは仮想環境に配置されていると動作をしないため、サンドボックスでは対処できません。

サンドボックスがあれば安全だと信じていると、サンドボックス検知機能があるマルウェアに攻撃されるセキュリティリスクがあります。セキュリティ対策はサンドボックスのみに頼らないようにしましょう。

サンドボックスは万能ではないため、ただ導入するだけではなく、導入する際にはセキュリティを高める工夫をすることが重要です。

サンドボックスでセキュリティ対策を行うときに気をつけたい3つのポイントを解説します。

サンドボックスはさまざまなセキュリティ製品が販売されており、製品ごとに異なる特徴があります。製品の検討をきちんと行い、企業システムや利用環境に合った製品を選びましょう。

以下は、検討したほうがよい4つのポイントです。

・OS

Windows・Macの両方に対応しているか、もしくはいずれかのみ対応かを確認します。

・導入タイプ

サンドボックス製品には、専用の機器を設置してパソコンと接続するタイプと、ソフトウェアにインストールするタイプ、クラウドで利用するタイプがあります。導入コスト・運用コストや通信によるリスクなどを考慮して、適切な導入タイプを選びましょう。

・検査処理性能

サンドボックスは解析に時間がかかるため、処理性能が低い製品は使い勝手が悪くなります。自社の業務ではどの程度の検査処理数が必要かを考え、スムーズに処理が進められる製品を選ぶことが大切です。

・導入コストなどの費用

製品によっては、購入費用とは別に初期費用・月額費用が発生する料金形態のサービスもあります。月額料金も、ソフトウェアを利用する端末ごとや、解析件数ごとに発生するケースがある点に注意しましょう。

サンドボックスは強力なセキュリティ対策であるものの、サンドボックスでは対処できないタイプのマルウェアも存在します。サンドボックス以外にも、検知型や無害化型のセキュリティ対策を併用しましょう。

検知型は、プログラムの挙動からマルウェアを検出する手法です。他のプログラムを改ざんして自己増殖したり、重要なファイルの書き換え・削除をしたりといった特徴的な挙動を検知して、マルウェア対策を行います。検知型は未知のプログラムにも対応できるため、サンドボックスをすり抜けるマルウェアの対処も期待できます。

もう1つの無害化型は、ファイルの形式などを安全なものに書き換えて、無害化されたデータのみを閲覧・利用できるようにする手法です。

サンドボックスと検知型・無害化型のセキュリティ対策を併用すると、多層防御により高いセキュリティ環境を実現できます。

セキュリティ対策をどれほど実施しても、社内の従業員にセキュリティリテラシーがなければサイバー攻撃は防ぎきれません。セキュリティ対策の効果を高めるには、社内のセキュリティ教育を行うことが重要です。

セキュリティ教育と言っても難しい内容は必要ありません。パスワードや通信のリスクにかかわる下記のような内容を社内に共有し、従業員にセキュリティリテラシーを身につけさせましょう。

社内のセキュリティ教育は年1回や半年に1回など、定期的に行います。セキュリティ教育に関するサービスを利用したり、情報セキュリティ診断サービスで浸透具合をチェックしたりすることもおすすめです。

サンドボックスで防げないサイバー攻撃には、サンドボックスを検知するマルウェア以外にも、ドライブバイダウンロードがあります。

ドライブバイダウンロードとは、WEBサイトのスクリプトなどにマルウェアを仕込み、アクセスしたユーザーの端末にダウンロードさせる攻撃です。WEBサイトにアクセスするだけで感染するため、マルウェア分析に時間がかかるサンドボックスでは対処できません。

企業のインターネットセキュリティを高めるセキュリティ対策としては、「WEB分離無害化」が有効です。

WEB分離無害化とは、WEBサイトをクラウド上で実行して無害化し、画面に描画される内容のみをパソコンに送信するセキュリティ対策です。クラウド上で実行されるため、専用のセキュリティソフトをインストールする必要はなく、従来のブラウザをそのまま利用できます。

WEB分離無害化を利用すると、仮にWEBサイトにマルウェアが仕込まれていたとしても、パソコンには無害化されたコンテンツのみが表示されます。

WEB分離無害化のサービスを選ぶときは、メール無害化ができるかどうかもチェックしましょう。メールの添付ファイルやURLリンクを安全な形式に書き換えるメール無害化ができると、サンドボックスを検知するタイプのマルウェアも対策できます。

サンドボックスとは、隔離された仮想環境を用意しその中でプログラムを実行することで、悪意のあるプログラム(マルウェア)から端末を守るセキュリティシステムを指します。標的型攻撃やゼロデイ攻撃を防げるほか、未知のプログラムにも対応できる点がメリットです。

ただし、マルウェアの中にはサンドボックスを検知して回避できるものも存在するため、サンドボックスのみで万全なセキュリティ対策を行うことはできません。マルウェアから端末や社内ネットワークを守るには、セキュリティ教育をしっかり行うとともに、検知型のシステムやWEB無害化できるシステムも併用して導入しましょう。

最新の脅威:HEATとその対策

見逃し配信:過去のウェビナーをオンデマンドで公開しています

Menlo Security